企业在安全方面最关注的其实是业务安全、数据安全与安全检查,这篇文章来讲解一下我对于等保过检的经验与建设。

不同于其他建设文章,本文会给出很多落实方面的建议与方法,希望企业可以通过这篇文章,顺利通过过检任务,并保证安全的投入成本与收益的比率。

一、管理

一个企业的安全性最终体现在管理与运营,随着安全越发受重视,企业在安全管理方面也要与时俱进。

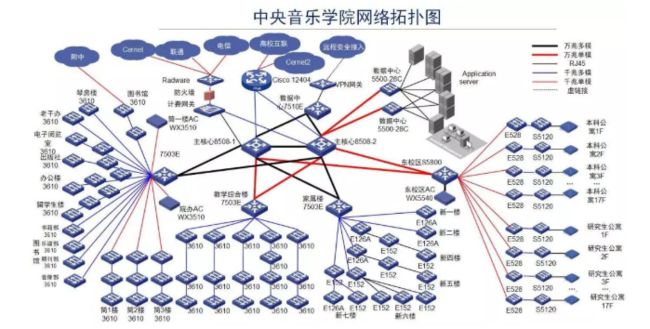

1拓扑图

很多人把拓扑图分类到技术中,但我更愿意把拓扑图分类到管理中,因为可以通过拓扑图一目了然的知道企业中每个设备的使用,每个区域的划分都很明确,过检中过检人员第一个核对的也是拓扑图,那么拓扑图方面有什么需要注意的地方呢?

1) 标名设备品牌与型号

标名设备品牌与型号的目的是更加直观明确的看出整个体系的硬件安全情况,也方便管理,当出现厂商漏洞时可以快速进行批量补救工作,避免遗漏。还有目前个人企业没有要求国产化率,国企与事业单位已经做了相关要求,个人企业在敏感行业也要去国产化改造,比如支付过检。国产化是大趋势,这里建议后期企业建设时优先考虑国产设备,已经使用国际品牌设备的企业,建议尽早进行国产化设备改造任务与国密改

2) 标名使用区域

这里的使用区域是指物理区域,比如办公区域、业务1云区域、业务2云区域、业务3机房区域。

3) 标名业务

需要标名过检的核心业务所在位置,访问核心业务的线路,核心业务基本信息(包括服务器信息、网络信息、业务信息等)。

4) 标名隔离情况

标名业务之间的隔离情况,有些业务与业务之间是存在关联性的,这样的情况使得业务之间无法隔离,那么就需要相应的安全手段,比如访问控制等。一般是需要隔离的,在等保中虽然没有明确要求,但在支付过检中是有明确要求,支付业务必须是独立于所有业务的。

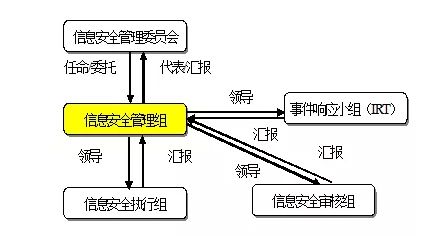

2组织结构

组织结构由二部分组成:人员结构、管理结构。

1)人员结构

这部分主要涉及到的是《信息安全组织建设管理制度》,这个文档主要记录了安全小组组成人员及任务,还有各小组之间的协同关系,最重要的是当发生情况的时候能有人通过这个制度知道该联系谁。同样各小组负责人需要制定相关的制度文档,放在管理结构中叙述。

2)管理结构

这里要讲述的管理文档就有很多了,大到《信息安全管理办法》,小到《信息安全考核办法》,无论是什么管理文档,在撰写定制时都要考虑的核心是:

(1)适用人群和岗位

(2)是否可以实现

(3)由谁监督

(4)触犯后的措施与流程

整个文档的管理在等保中分为4个类,这里后期会为大家详细讲解每一个文档,这里只做概述,下文会放出文档详单。

二、技术

在规范了管理后还要有相应的技术作为支撑,这里的技术包括设备和渗透测试,本次主要想与大家聊的其实就是这部分。

1设备

等保中会看的安全设备包括很多,比如WAF、抗DDoS、堡垒机、综合日志审计、数据库审计、IPS/IDS、杀软、漏扫等等。我们一一叙述。

1)WAF

等保中WAF的选用与规范其实重点在于,如果采用厂商设备,基本就是延用厂商的报告,很少会问比较细节的东西。如果选用开源的WAF,那么每个细节都会问到,问题如下:

(1)有没有登录界面

(2)登录用户有没有身份限制

(3)登录次数有没有做控制

(4)登录是否有失败锁定

(5)是否是所有用户均采用双因素登录

(6)如果有规则触发会不会及时告警,告警方式是什么

(7)规则支不支持自定义

(8)规则通过什么方式升级

(9)能不能查询6个月内的攻击日志

(10)以上所有是否界面化可操作

(11)等等等……

因为我在安全建设时为了节约安全投入,是采用的开源WAF,没有界面,甚至除了规则没有一个符合以上要求,在这里给采用开源WAF的安全从业者一些建议:

(1)采用体系内存在的日志管理来做后台登录界面

(2)告警通过邮件方式告警即可,这里需要自行编写判断发送邮件的脚本

(3)大部分开源WAF都支持自定义规则,升级一般通过手动方式升级,这里可以明言手动方式升级,对于等保的认证没有影响,可以升级就行

(4)界面化的操作如果实现困难可以和等保检查人员说是后台操作,需要登录服务器改配置文件,只不过这里算是一个建议型问题。

2)抗DDoS

如果是云环境的业务,云基础防御中存在抗DDoS功能的,直接把这个模块展示给等保的检查人员即可。物理机房建议购买一台,因为开源市场上成型的抗DDoS产品确实很少。在这里会看你的阀值设置,日志查询和存储情况。

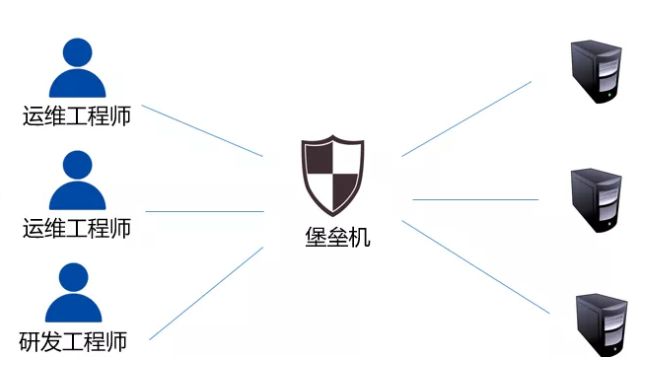

3)堡垒机

关于堡垒机在等保中会问到的具体问题如下:

(1)有没有登录界面

(2)登录用户有没有身份限制

(3)登录次数有没有做控制

(4)登录是否有失败锁定

(5)角色是否分为:管理员、普通用户、审计管理员

(6)每个角色是否存在越权行为

(7)每个角色是否开启双因素认证

(8)审计日志是否保留3个月以上

(9)审计工作是否被执行(执行记录)

(10)堡垒机后台是否为分段密码

(11)是否采用HTTPS登录,版本是什么

在这里给大家一个建议,采用厂商的设备会相对顺利一些,如果采用的是开源设备,一定注意是用户身份,如果没有审计管理员这个角色,是一般甚至严重问题。后台的分段密码只是针对于厂商设备,开源设备不要求,HTTPS如果采用开源,建议套一层nginx反向代理。双因素登录是一般问题。

4)综合日志审计

一般采用syslog就足够了,当然如果是为了运营安全着想,要时常做日志分析,对于厂商设备来说分析工作会相对简单一些,采用syslog自行分析日志开发工作量会增大。这里会问的问题就相对比较少:

(1)是否集中了所有日志

(2)日志分析工作是否开展(证据)

(3)是否保留6个月以上日志

5)数据库审计

对于数据库审计,建议采用厂商设备,开源的数审大多以插件为主。会问到的问题与WAF大同小异。

6)IPS/IDS

这块主要看是否存在即可,没有问太细的东西,推荐是使用开源的IDS就足够了。

7)杀软

这块主要的问题如下:

(1)是否存在杀软

(2)是否定时查杀

(3)是否审查与修复(证据)

8)漏扫

这块一般使用Nessus就可以了,当然这是我想要主推的工具,也是免费,也相对准确,如果有需要的朋友私信“X安全”可以获取SC激活版Nessus。关于Nessus会问如下问题:

(1)扫描周期是否设定(根据管理文档设定,等保规定每年至少2次)

(2)扫描报告是否出具(邮箱或本地下载均可)

(3)扫描结果是否上报安全组并进行改正(证据)

(4)策略是否为本年度策略(可以不是最新,但是最多不能超过1年)

说明:关于专业版Nessus,可以升级,不限扫描IP数量。(PS:如有需要此工具者,可在“X安全”上回复“工具”获取。)

2渗透测试

这里其实包括两大类:

1)基线安全

基线安全是服务器基础配置安全,包括SSH配置文件的配置,/etc/passwd是否存在不唯一的为0的UID,密码周期是否为90天等等。关于基线安全的扫描,如果是云环境,存在基线安全检测,但是我个人更推荐是基线检测脚本,因为如果使用云厂商的,需要投入资金。

2)应用安全

包括所有应用和网络方面的渗透测试,这部分只能看平时工作的效果了,没有什么建议,最大的建议是当时过检人员测出有什么漏洞及时修正就好了。

等保测试记住一个原则,谁都是需要体现工作量的,他们不可能给你评100,差不多就行。

*本文作者:煜阳 | X安全特邀专家