软考高项——【信息系统】超详细知识点

目录

一.信息化和信息系统

4.信息化(p8)

5.信息系统生命周期

6.信息系统开发方法:(P12)

二.网络协议

7.网络协议

(1)OSI协议 (open system interconnect,OSI)开放系统互连参考模型

(2)TCP/IP——传输层协议

(3)应用层协议:

三.网络基本技术

8.网络存储技术:

9.数据库管理技术

10.数据仓库技术:

11.中间件技术

12.计算机系统的可用性

四.软件工程

13.软件工程-(需求)

五.软件测试及集成

14.软件测试

15.企业应用集成EAI(enterprise application integaration)

六.热门技术

16.物联网:the internet of things

17.云计算

18.区块链技术

19.大数据

20.移动互联网

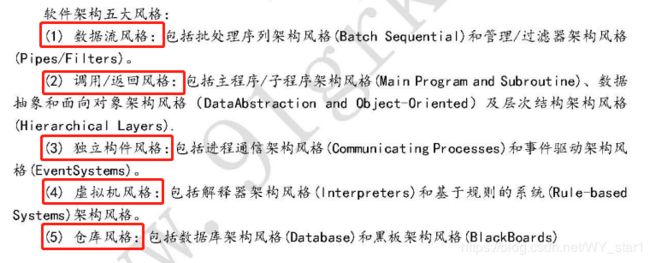

七.软件架构

21.软件架构

八.信息安全

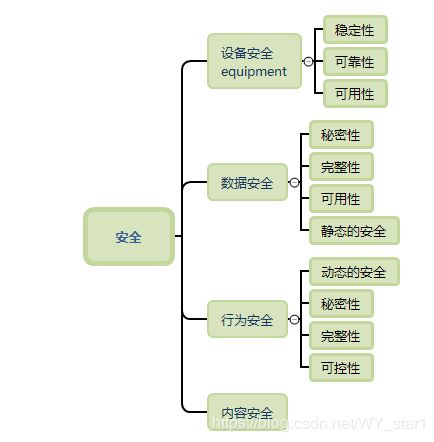

22.信息安全技术:

(2)安全

(3)加密

(4)ITSM

(5)BSP企业系统规划(business system planning)

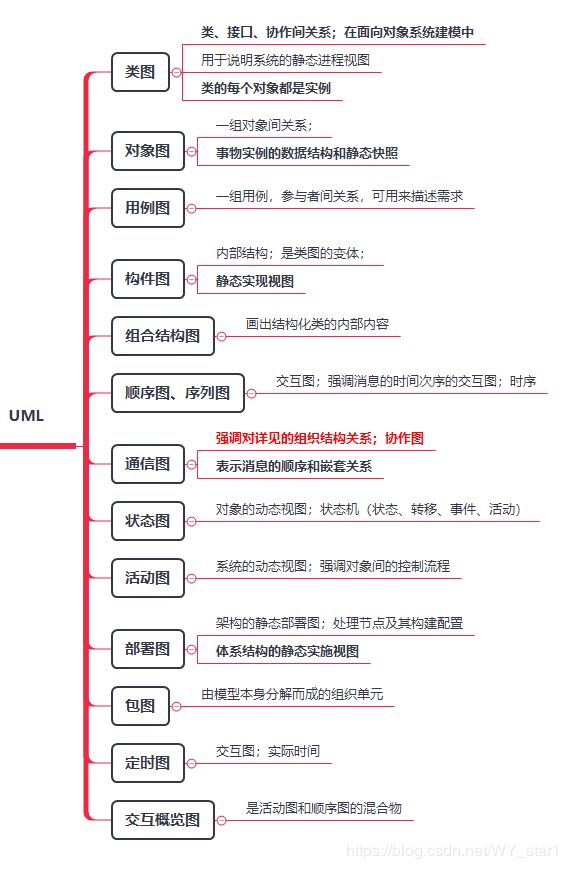

九.UML

21.UML

一.信息化和信息系统

1.三论:信息论、控制论、系统论

2.信息质量属性(P7)-7性

- 精确性、完整性、安全性、可验证性、及时性、可靠性、经济性

3.信息的传输模型(P4)

【信息的传输技术】(通信、网络等)是信息技术的 core

- 信源——编码——信道(n)——解码——信宿

4.信息化(p8)

(1)信息化从小到大的五层次:

产品信息化》企业信息化》产业信息化》国民经济信息化》社会生活信息化

企业信息化的内容:

- 产品(服务层):提供相关产品或服务供用户使用

- 作业层:系统的主要功能是利用计算机代替人工操作并完成基本数据的采集,提供相应的报表

- 管理层:在基层数据采集和分析基础上,集合企业的经营战略,进行有效管理

- 决策层:通过获得的各类数据,确定企业的目标、纲领和实施方案,进行宏观控制

(2)信息化的内涵:

- 主体:全体社会成员

- 时域:一个长期过程

- 空域:一切领域

- 手段:【手段是工具】基于现代信息技术的先进生产工具

- 途径:创建、推动

- 目标:全面提升XXX

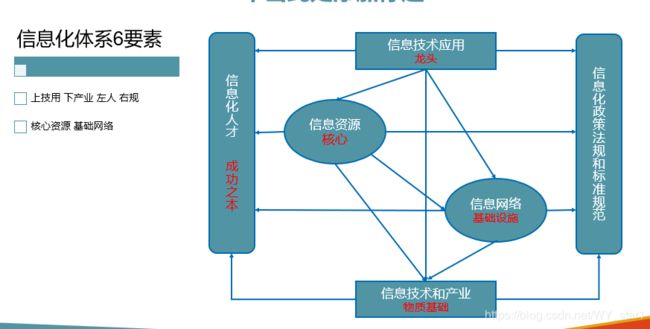

(3)国家信息化体系6要素)(P9、图1-3)

- 上应用 下产业 左人 右规 核心资源 基础网络

- 信息资源——国家信息化的【核心任务】,信息资源的开发和利用的程度是衡量国家信息化水平的重要标志

- 信息网络——信息资源开发和利用的【基础设施】

- 信息技术应用——6要素的【龙头】head

- 信息技术和产业——【物质基础】

- 信息化人才——【成功之本】

- 信息化政策法规和标准规范——【保障】

5.信息系统生命周期

(1)信息服务系统的生命周期:4个阶段 (born-develop-produce-die out)

- 系统的概念化阶段;“诞生”阶段;制定出信息系统的长期发展方案,决定信息系统在整个生命周期内的发展方向、规模和发展进程为主要目标的阶段

- 开发阶段:在该阶段建立系统;系统调查和可行性研究、系统逻辑模型的建立、系统设计、系统实施和系统评价等工作

- 生产阶段:系统投入运行阶段

- 消亡阶段:系统不再有价值时,进入了最后阶段

(2)也可分为4个阶段:系统规划阶段、系统开发阶段、系统运行与维护阶段、系统更新阶段

(3)划分计施行

- ①系统规划阶段(9%):拟定备选方案,可行性研究报告;审议通过后,编写系统设计任务书;

- ②系统分析阶段(15%):“做什么”;新系统的逻辑模型,系统说明书、需求规格说明书;通过后,系统说明书是系统设计的依据,验收系统的依据

- ③系统设计阶段(20%):“怎么做”;设计新系统的物理模型,物理设计阶段,系统设计说明书;

- ④系统实施阶段(50%):分阶段,实施进展报告;进行测试,系统测试分析报告

- ⑤系统运行和维护(6%):维护,评价

(4)评审和评价贯穿于整个工程的生命周期,不局限于项目over后进行的活动。

在信息系统的【初期】考虑系统消亡的条件和时机。

6.信息系统开发方法:(P12)

- (1)结构化方法:SA/SD/SP

特点:自顶向下、逐步求/求精、模块化设计;适用于需求明确的;

目标清晰化、工作阶段化、文档规范化、设计方法结构化

程序流程图、数据流程图等是结构化方法的主要分析设计工具;

- (2)面向对象方法OO(object-oriented)

在面向对象开发方法中,【多肽】是指同一信息发送给不同的队形,会有不同的响应。

多肽:同一实体同时具有多种兴十四,即同一操作作用于不同的对象,会有不同的解释,产生不同的执行结果。

消息——对象间进行交互的手段

(3)原型法——适用于需求不明确的

特征:先开发一个简易的,待用户确认后再开发最终系统

- (4)面向服务法SO

- (5)敏捷软件开发方法:

个体和交互胜过过程和工具、可以工作的软件胜过文档;客户合作胜过合同谈判;响应变化胜过遵循计划

- (6)瀑布模型:一个经典的软件生命周期模型;

二.网络协议

7.网络协议

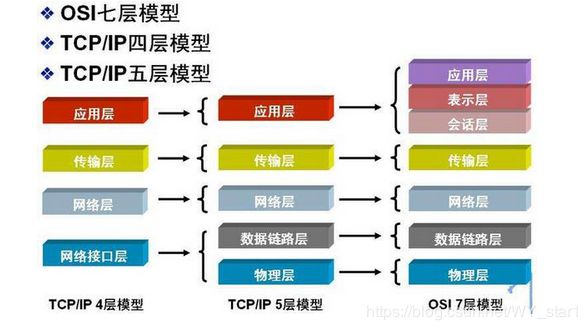

(1)OSI协议 (open system interconnect,OSI)开放系统互连参考模型

- 物理层:物理连线没接(电缆连线连接器)

- 数据链路层:控制网络层和物理层之间的通信;

(从网络层接收到的数据分割成特定的可被物理层传输的帧;IEEE802.3/.2/ATM/PPP)

- 网络层:将网络地址翻译成对应的物理地址(IP-MAC地址);进行路由选择和通信控制

协议:IP/ARP/ICMP/IPX/IGMP

包括:互联网、有线、无线通信网,各种私有网络,网络管理系统和云计算平台等。

- 传输层:端到端连接;确保数据可靠、顺序、无错地从A点-B点;(可实现端用户之间可靠通信的协议)

协议:TCP/UDP/SPX

- 会话层:建立、管理、终止会话;负责在网络中的两节点间建立和维持通信,以及提供交互会话的管理功能。

协议:RPC/SQL/NFS

可断点续传

- 表示层:应用程序和网络之间的翻译官,实现数据压缩功能。

eg:解密加密、GIF、mpeg、jpeg格式等;ASCII/GIF/MPEG/DES

- 应用层:提供接口以使程序能使用网络服务

HTTP/Telent、FTP/SMTP

(2)TCP/IP——传输层协议

- TCP(Transmission Control Protocol):传输控制协议;面向连接的,用于传输数据量较少且对可靠性要求高;速度慢;

- UDP(user datagram protocol):用户数据包协议;不可靠的、无连接的协议;传输数据量大,对可靠性要求不高但速度快;

(3)应用层协议:

①FTP(file transport protocol)-文件传输协议;在TCP之上;

(FTP在客户机和服务器之间需建立2条TCP连接;一条用于传送控制信息(21号端口);另一条用于传送文件内容(20号端口))

②TFTP(trivial file transfer protocol)-简单文件传输协议;在UDP之上;

(提供不可靠的数据流传输服务,使用超时重传方式来保证数据的传达)

③HTTP(hypertext transfer protocol)-超文本传输协议;

(用于从WWW服务器传输超文本到本地浏览器的传送协议。使浏览器更高效,网络传输减少;正确快速的传输超文本文档,及内容显示;建立在TCP之上)

④SMTP(simple mail transfer protocol)简单邮件传输协议;一种提供可靠且有效的电子邮件传输协议,建模在FTP文件传输协议上的一种邮件服务;建立在TCP之上

⑤DHCP(dynamic host configuration protocol)-动态主机配置协议;基于客户机/服务器模型设计的

(固定分配、动态分配、自动分配)建立在UDP之上;

⑥Telen-远程登录协议;是登录和仿真程序,建立在TCP之上;

⑦DNS(domain namen system)-域名系统;进行域名解析的服务器;建立在UDP之上;eg:ip 地址

⑧SNMP(simple network management protocol)简单网络管理协议;解决Internet上的路由器管理问题提出的;网络规范的集合;

建立在UDP之上(4)网络层协议:

- IP:无连接的、不可靠的

- APR:动态的完成IP地址向物理地址的转换

- RARP:动态完成物理地址向IP地址的转换

- ICMP:专门用于发送差错报文的协议;(尽量避免差错并能在发生差错时报告的机制)

- IGMP:允许Internet中的计算机

eg:

SOAP/XML/UDDL/WSDL都是web service涉及到的协议和技术

XML—可扩展的置标语言,web service平台中表示数据的基本格式

SOAP-简单对象访问协议 UDDI-通用描述、发现与集成服务 WSDL-网络层描述语言

v++,java都是面向对象的程序设计语言。

(5)网络设备

| 互联设备 |

工作层次 |

主要功能 |

| 路由器 |

网络层 |

通过逻辑地址进行网络间信息转发,完成异构网络间的互联互通, 只能连接使用相同网络层协议的子网 |

| 中继器 |

物理层 |

对接受信号进行再生和发送,只起到扩展传输距离用,对高层协议是透明的,但使用个数有限 |

| 二层交换机 |

数据链路层 |

传统意义上的交换机,多端口网桥 |

| 三层交换机 |

网络层 |

带路由功能的二层交换机 |

| 多层交换机 |

高层 (4-7层) |

带协议转换的交换机 |

| 网桥 |

数据链路层 |

根据帧物理地址进行网络间信息转发; 只连接相同MAC层的网络 |

- IEEE802.11——无线局域网WLAN标准协议

- IEEE802.3——重要的局域网协议

- (千兆以太网可提供1Gbps的通信带宽,采用的标准为IEEE802.3z)

eg:在网络系统的设计与实施过程中,需要重点考虑网络在【规模和安全】方面的 可扩展性。

(6)区别

- LAN-local area network——局域网、本地网;

有线区域内的多台计算机通过共享的传输介质互联所组成的封闭网络。可实现文件管理、应用软件共享、等服务功能。

- WAN-wide area network——广域网、外网、公网;远程网RCN;是连接不同地区局域网或城域网计算机通信的远程网。

覆盖范围广;是由许多交换机组成的,交换机之间采用点到点线路连接,几乎所有的点到点通信方式都可以用来建立广域网,包括租用线路、光纤、微波、卫星信道。而广域网交换机实际上就是一台计算机,有处理器和输入/输出设备进行数据包的收发处理。

eg:北京到上海间的网络属于——WAN

- MAN-metropolitan area network——城域网,指大型的计算机网络,属于IEEE802.6标准,是介于LAN和WAN之间能传输语音与数据的公用网络。宽带局域网

采用互联技术,它的传输媒介主要采用光缆,传输速率在100兆比特/秒以上。

- WLAN——无线局域网,无线网络wifi,IEEE802.11协议;

- 以太网——网络技术标准802.3

层次化网络设计在互联网组件的通信中有三层:

- 核心层core layer:为网络提供了骨干组件或告诉交换组件;(在纯粹的分层设计中,核心层只完成数据交换的特殊任务)

- 汇聚层distribution layer:核心层和终端用户接入层的分界面;完成了网络访问策略控制、数据包处理、过滤、寻址及数据处理任务

- 接入层access layer:向本地网段提供用户接入

三.网络基本技术

8.网络存储技术:

DAS:direct attached storage 直接附加存储

NAS:network attached storage 网络附加存储——可进行小文件级的共享存取;可实现即插即用;

- 远程访问接入设备;位于公用电话网与IP网之间将拨号用户接入ip网;可以完成远程接入、实现拨号虚拟专网,构建网络应用。

- 用户拨号可通过交换机经用户线或中继线接入NAS

SAN:storage attached network 存储区域网络——采用块(block)级别存储

9.数据库管理技术

- oracle 关系数据库管理系统

- MySQL 关联数据库管理系统

- SqlServer 分布式体系结构

- mangdb 分布式文件存储数据库

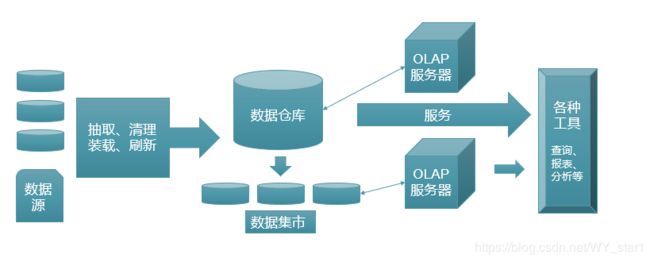

10.数据仓库技术:

- 数据仓库(data warehouse,DW)是一个在管理人员决策中的面向主题的、集成的、非易失的、且随时间变化的数据集合;用于决策分析

可用来实现企业决策信息的挖掘和提取;用于决策分析

- 数据挖掘——用于从数据库中发现知识对决策进行支持;

- 数据仓库和数据挖掘的结合为决策支持系统DSS开辟了新方向,他们也是商业智能的主要组成部分。

(1)ETL(extract/transformation/load):清洗/转换/加载

- ①数据源——数据仓库的基础,整个系统的数据源泉

- ②数据仓库——核心是数据存储与管理;数据集市——分企业级数据仓库和部门级数据仓库

- ③OLAP服务器——有效集成,按多维模型予以组织

- ④前端工具

11.中间件技术

- 位于客户机服务器的操作系统之上,管理计算机资源和网络通信

- 有3种,集成型、底层型、通用型

底层传输层的集成——CORBA技术

不同系统的信息传递——消息中间件技术

不同硬件和操作系统的集成——J2EE中间件产品

12.计算机系统的可用性

(1)MTTF:平均无故障时间 MTTR:平均维修时间

MTTF/(MTTF+MTTR)*100%

- 可用性:系统能够正常运行的时间的比例。

- 可靠性:系统在应用或系统错误面前,在意外或错误使用的情况下维持软件系统的功能特性的基本能力。

(2)设备安全属性:

- 稳定性:指设备在一定时间内不出故障的概率

- 可靠性:设备能在一定时间内正常执行任务的概率

- 可用性:设备随时可以正常使用的概率

四.软件工程

13.软件工程-(需求)

软件工程师对软件的【设计】、【开发】、【维护保养】的研究和应用。

Sofetware engineering is the study and an application of engineering to the design,development,and maintenance of software.

1.需求分析——用户手册要编写完成

- 一个好的需求应该具有无二义性、完整性、一致性、可测试性、确定性、可跟踪性、正确性、必要性等特性

- ①业务需求:对系统高层次目标要求

- ②用户需求:用户的具体目标

- ③系统需求:从系统的角度来说明软件的需求;包括功能需求 /行为需求、非功能需求、设计约束等

- 软件需求:系统必须完成的事,以及必须具备的品质

- 功能需求:系统必须完成的那些事,为了向他的用户提供有用的功能,产品必须执行的动作

- 非功能需求:产品必须具备的属性或品质,如可靠性、性能、响应时间、容错性、扩展性等

- 设计约束:限制条件、补充规定

2.QFD(quality function development,质量功能部署)

①常规需求:用户认为应该具有的

②期望需求:用户想当然认为要有的,达不到用户差评;

③意外需求/兴奋需求

3.需求获取方式:用户访谈、问卷调查、采样等

4.方法:

- SA方法——核心是数据字典

- 实体联系图(E-R图)——数据模型;描述实体、属性以及实体间的关系

- 数据流图DFD(data flow diagram)——功能模型;

数据流图DFD——主要应用在软件系统分析阶段的一种描述工具

- 状态转换图STD(state flow diagram)——行为模型:(指出作为特定时间的结果将执行哪些动作)

5.SRS:software requirement specification——软件需求规格说明书;需求开发活动的产物;

- 范围、引用文件、需求、合格性规定、需求可追踪性、尚未解决的问题、注解、附录等

- 通过【需求评审和需求测试工作】来对需求进行验证。需求评审就是对SRS进行技术评审

五.软件测试及集成

14.软件测试

- 软件测试可分为:静态测试和动态测试

(1)静态测试:主要是对文档和对代码的静态测试

- 对文档:主要以检查单的 形式进行

- 对代码:采用桌面检查(desk checking)、代码走查、代码审查等

(2)动态测试:指在计算机上实际运行程序进行软件测试

- 白盒测试:结构测试;主要用于软件单元测试中。

①将程序看成一个透明的白盒,测试人员完全清楚程序的结构和处理算法,按照程序内部逻辑结构设计测试用例,检测程序中的主要执行通路是否能按预定要求正确工作。

②逻辑覆盖:使用测试数据运行被测程序,考察对程序逻辑的覆盖程度

- 黑盒测试:功能测试;主要用于集成测试、确认测试和系统测试中。

①将程序看成一个不透明的黑盒,完全不考虑程序的内部结构和处理算法,只检查程序功能是否能按照SRS的要求正常使用,程序是否能适当的接收输入数据并产生正确的输出信息,程序运行过程中能否保持外部信息的完整性等。

②包括等价类划分、边界值分析、判定表、因果图、状态图、随机测试等

边界值分析法:黑盒测试的一种方法,使用边界值方法设计测试用例,选取正好等于、刚刚大于、或 刚刚小于边界值作为测试依据。

eg:在软件测试中,X为整数;10≤X≤100;则X在测试中应取:【9、10、100/101】

(3)测试的类型:

- 单元测试:模块测试;依据是软件详细设计说明书;

- 集成测试:检查模块之间,以及模块和已集成的软件间的接口关系,并验证已集成的软件是否符合设计要求

- 确认测试:主要用于验证软件的功能、性能是否与用户需求一致

【内部确认测试、alpha测试和beta测试、验收测试】

- 系统测试:将软件放在整个计算机环境下,包括软硬件平台、某些支持软件、数据和人员,在实际运行环境中进行的一系列测试。

- 配置项测试:测试的对象是软件配置项,目的是检验软件配置项与SRS的一致性

- 回归测试:测试软件变更后,变更部分的正确性和对变更需求的符合性以及软件原有的、正确的功能、性能和其他规定的要求的不损害性。

- 内部测试——指网络游戏或软件的小范围测试

- alpha测试:软件开发组织模拟用户进行的测试,是在用户环境下的测试

- beta测试:产品发布前在用户环境下的测试

(4)V模型:明确的标明了测试过程中存在的不同级别且清楚的描述了这些测试阶段和开发各阶段的对应关系。

- 单元测试:针对【编码】过程中可能存在的各种错误;(eg:用户输入验证过程中的边界值的错误)

- 集成测试:针对【详细设计】中可能存在的问题,也可检查各单元与其他程序部分之间的接口上可能存在的错误

- 系统测试:针对【概要设计】,检查系统作为一个整体是否有效的得到运行;(eg:在产品设置中是否能达到预期的高性能)

- 验收测试:【需求分析阶段】通常由业务专家或用户进行,来确认产品能否真正符合用户业务上需求。

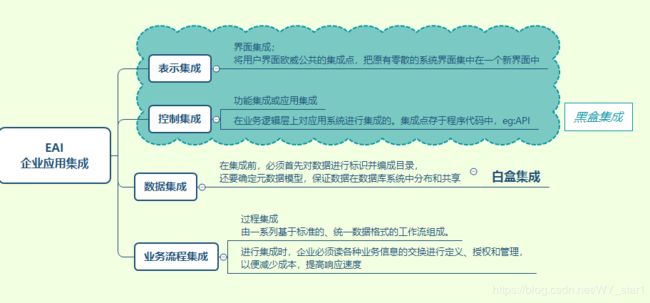

15.企业应用集成EAI(enterprise application integaration)

- 表示集成:界面集成,黑盒集成;无须了解程序与数据库的内部构造

- 数据集成:白盒集成;

- 控制集成:黑盒集成;功能集成或应用集成,是在业务逻辑层上对应用系统进行集成的,复杂度高点

- 业务流程集成

- 企业之间的应用集成

六.热门技术

16.物联网:the internet of things

(1)物联网架构:

- 感知层:各种传感器构成,包括温湿度传感器、二维码标签、RFID标签和读写器、GPS等感知终端

RFID (电子标签)具有远距离读取、高存储容量、成本高,可同时被读取、难复制,可工作于各种恶劣环境等特点。

条形码具有容量小,成本低,易被复制,构造简单,灵活实用等特点。

- 网络层:物联网识别物体、采集信息的来源

- 应用层:各种网络,云计算平台等组成,是整个物联网的中枢,负责传递和处理感知层获取的信息;是物联网和用户的接口

(2)功能层

-

物联感知层:提供对城市环境的智能感知能力,通过各种信息采集设备、各类传感器等基础设施,的采集、识别和监测。

-

通信网络层:互联;(光纤城市网)

-

计算与存储层:包括软件资源、计算资源和存储资源,保障上层数据汇聚的相关需求

-

数据及服务支撑层:数据和服务结合

-

智慧应用层

17.云计算

云计算提供动态易扩展且通常为【虚拟化】的资源来实现基于网络的相关服务。

-

IaaS——基础设施即服务:向用户提供计算机能力、存储空间等基础设施方面的服务。这种服务模式需要较大的基础设施投入和长期运营管理经验(Infrastructure as a Service)

-

PaaS——平台即服务:想用户提供虚拟的操作系统、数据库管理系统、web应用等平台化的服务;注重构建和形成紧密的产业承台( Platform as a service)

18.区块链技术

区块链是【分布式数据存储】、点对点传输、共识机制、加密算法等计算机技术的新型应用模式

- 数据层:封装了底层数据区块的链式结构

- 网络层:包括P2P组网机制、数据传输机制、数据验证机制等

- 共识层:封装了网络节点的各类共识机制算法

- 激励曾:将经济因素集成到区块链技术体系中来,包括经济激励的发行机制和分配机制等,主要出现在公有链中

- 合约层:封装各类脚本、算法和智能合约,是区块链可编程特性的基础。

19.大数据

5V:variety多样 -volume 大量-value 价值 -velocity 告诉-veracity真实

从数据源经过分析挖掘到最终获得价值一般需要经过5个主要环节:【数据准备、数据存储于管理、计算处理、数据分析和知识展现】

20.移动互联网

核心是互联网(一般认为移动互联网是桌面互联网的补充和延伸,应用和内容是移动互联网的根本)

特点:终端移动性;业务使用的私密性;终端和网络的局限性;业务与终端、网络的强关联性

七.软件架构

21.软件架构

(2)4+1模型:从5个不同的视角来描述软件体系结构,每个视角只关心系统的一个侧面,

- 逻辑视图:主要支持系统的功能需求,直接面向最终用户;

- 开发视图:支持软件模块的组织和管理,直接面向编程人员 【静态结构】

- 进程视图:关注一些非功能性需求,入系统的性能和可用性等;直接面向系统集成人员 【动态结构】

- 物理视图:主要关注如何把软件映射到硬件上,通常要解决系统的拓扑结构、系统安装、通信等问题;直接面向系统工程人员

- 场景视图:重要系统活动的抽象描述;最重要的需求抽象;

(3)一个设计良好的软件系统应具有【低耦合、高内聚】的特征

模块化程序设计的基本原则:

- 系统的主要功能应分解为若干模块,不应由一个来实现;一个模块应只实现一个主要功能。

- 低耦合——指模块间的相互作用和耦合应尽量小

- 一个模块应该只有一个控制入口和控制出口。

(4)为了使构件系统更切合实际,更有效的被复用,构件应当具备【可变性】,以提高其通用性。

可变才可以通用。

(5)软件的维护——不仅仅是为报障软件运行而完成的活动

- 完善性维护:软件维护工作的主要部分;满足用户提出的增加新功能、修改现有功能以及一般性的改进要求和建议

- 改正性维护:在使用过程中还可能发生错误,诊断和更正这些错误的为改正性错误

- 适用性维护

- 预防性维护:为了改进软件未来的可维护性和可靠性,对软件进行修改;"把今天的方法学应用到昨天的系统上,以支持明天的需求"

eg:更新补丁的方式,对已有软件产品进行维护,并在潜在错误成为实际错误前,监测并更正他们,属于【预防性维护】

八.信息安全

22.信息安全技术:

DDN是数字专线,成本很高

②常见的网页防篡改技术:

- 时间轮询技术;核心内嵌技术;时间出发技术;文件过滤驱动技术

③计算机系统安全保护能力的五个等级:保护能力逐渐增强

用户自主保护级

系统审计保护级

安全标记保护级

结构化保护级

访问验证保护级

(2)安全

②《信息安全等级保护管理办法》将信息系统的安全保护等级分5级:

第一级:对公民、法人及其他组织合法权益造成损害,但不损害国家安全、社会秩序和公共利益

第二级:对公民、法人及其他组织造成严重损害;或对社会秩序和公共利益造成损害,但不损害国家安全

第三级:对社会秩序和公共利益造成严重损害;对国家安全造成损害;

第四级:对社会秩序和公共利益造成特别严重损害;或对国家安全造成严重损害;

第五级:对国家安全造成特别严重损害

③针对操作系统的安全威胁按照行为方式划分:

切断:对可用性的威胁;系统的资源破坏或变得不可用(破坏硬盘、切断通信线路、文件管理失效)

截取:机密性的威胁;未经授权的用户、程序或计算机获得了某资源的访问;如在网络中窃取数据等

篡改:对完整性的攻击;(修改文件中的值,修改网络中正在传送的消息内容)

伪造:对合法性的威胁;(非法用户把伪造的信息加到网络中)

④操作系统的安全性的方法:

-

身份认证机制(口令、数字证书等)

-

访问控制机制:细化访问权限等

-

数据保密性:对关键信息,数据严加保密

-

系统的可用性:加强应对攻击的能力;(防varius等)

-

审计:在一定程度上组织对计算机系统的威胁

(3)加密

加密技术包括:算法和密钥

密钥加密技术的密码体制分:对称密钥体制和非对称密钥体制

非对称加密技术:RSA密码,既可用于加密,又可用于数字签名、安全、易懂;公开密钥密码

HASH函数可提供保密性、报文认证及数字签名功能

(4)ITSM

-

是一种IT管理,以服务为中心的IT 管理;

-

IT服务标准体系ITSS包含了IT服务的规划设计、部署实施、服务运营、持续改进和监督管理等生命周期阶段应遵循的标准

(5)BSP企业系统规划(business system planning)

-

准备工作——定义企业过程——识别定义数据类——分析现有系统——确定管理部门对系统的要求——制订建议书和开发计划——成果报告

-

主要用于大型信息系统的开发

-

信息系统规划工具:P/O矩阵、 R/D 矩阵 、CU矩阵

九.UML

21.UML

(1)UML(Unified Modeling Language)是一种图形语言,独立于软件开发过程,但用户可对语言进行扩展,贯穿于系统开发的各个阶段,并且和系统的开发过程相独立

(2)可视化建模语言

- 依赖:一个变另一个也变

- 关联:一组对象间连接的结构关系

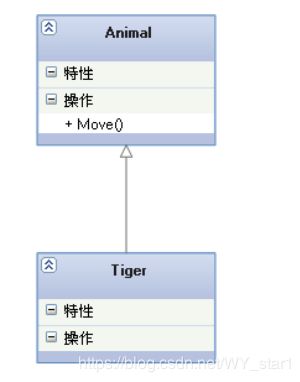

- 泛化:一般化和特殊化的关系

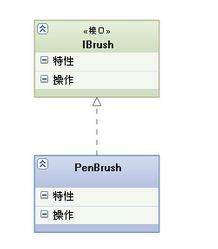

- 实现:类之间的语义关系;一个类指定了另一个类保证执行的契约

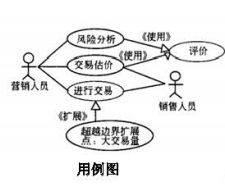

- 包含14种图:(没有继承图)

①用例图——可描述系统与外部系统及用户间的交互。

-

who to use?+软件的功能;

-

从用户的角度描述了系统的功能,并指出各个功能的执行者,强调用户的使用者,系统为执行者完成哪些功能。

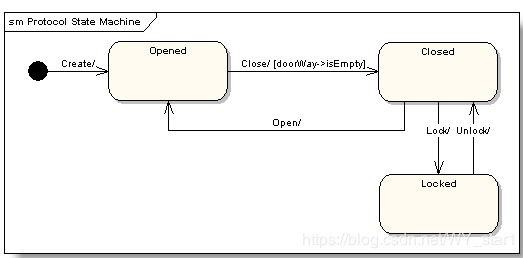

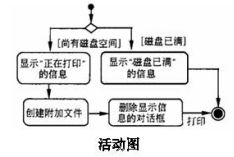

②状态图:Statechart Diagrams

是一种由状态、变迁、事件和活动组成的状态机,用来描述类的对象所有可能的状态以及时间发生时状态的转移条件。

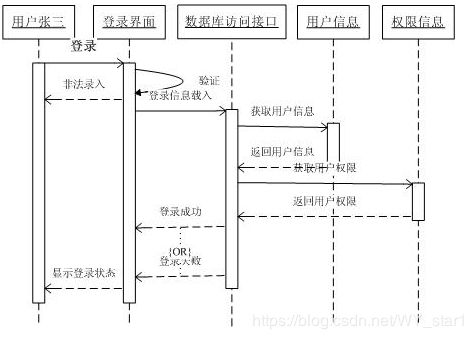

序列图、顺序图——描述对象间动态的交互关系,着重体现对象间消息传递的时间顺序,一个协作建模。

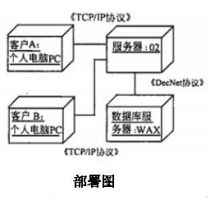

用部署图说明体系结构的静态实施视图;显示了一组节点以及他们之间的关系

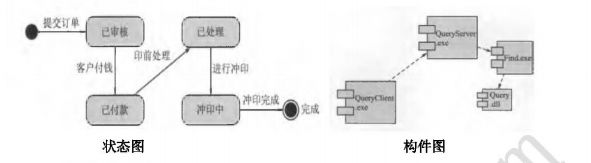

构件图——显示了一组构件以及他们之间的关系;说明系统的静态实现视图

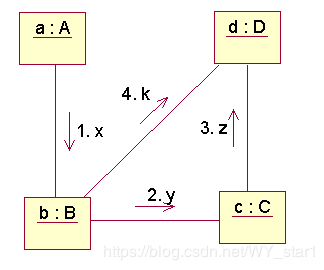

协助图——能够通过信息编号来表示消息的顺序和嵌套关系

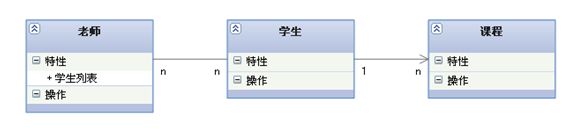

(2)类图class diagrams:

描述类的内部结构和类与类之间的关系;静态结构图

①类之间的关系:

泛化 = 实现 > 组合 > 聚合 > 关联 > 依赖

- 关联:association 对象实例间的关系;拥有关系;(eg:老师&学生;妻子&丈夫)

可以是双向或单向的;

- 依赖:dependency 两个类A/B,B的变化可能会引起A的变化,则称类A依赖于类B

- 泛化:generalization 父类和子类间关系。子类继承了父类,父类是子类的泛化;一般&特殊的关系‘’

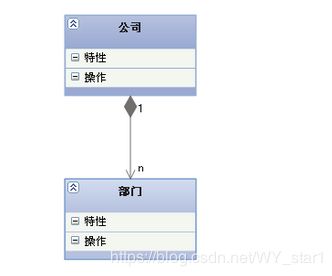

- 共享聚集:聚合关系;表示类之间的整体与部分的关系;强关联【汽车和车轮;车子坏了,车轮还可以用;车轮坏了还可以换个新的】

- 组合聚集:组合关系;部分&整体的关系;但部分不能离开整体而单独存在【一个公司包含多个部门,公司倒闭部门就没了】

- 实现:realization 将说明和实现联系起来;类与接口的关系;类是接口所有特征和行为的实现