CPU保护机制 —— COPP技术 (案列+配置) |||| SDN——转控分离

目录

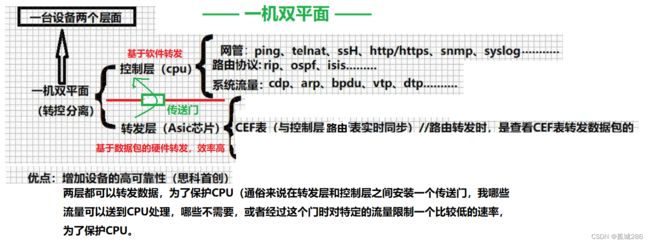

一、一机双平面(转控分离):

(1) SDN——详细:

二、copp技术简介:

(1)DDOS攻击(分布式拒绝服务攻击):

(2)DOS攻击(拒绝服务式攻击):

三、相关配置:

(1)控制层端口:

(2)基于传输层端口进行过滤(去往CPU的传输层流量执行过滤)

(3)利用ACL

四、实验案例:

一、一机双平面(转控分离):

(1) SDN——详细:

(33条消息) SDN介绍(什么是SDN)_Atlan_blog-CSDN博客_sdn

(33条消息) SDN基本概述_曹世宏的博客-CSDN博客_sdn

—————————————————————————————————————————————————————————

二、copp技术简介:

- (1)COPP是Control Plane Policing 的缩写,即控制面板策略,控制面板策略这个特性让用户通过配置QOS过滤来管理控制面板中的数据包,从而保护路由器和交换机免受DOS的攻击,控制面板在无论流量多大的情况下都能管理数据包交换和协议的状态情况。

- (2)控制和限制去往CPU(控制层)的流量一般是做限速,限速到一个比较低的速率,防止CPU利用率达到100%(保护控制层的CPU,防止DDOS攻击)

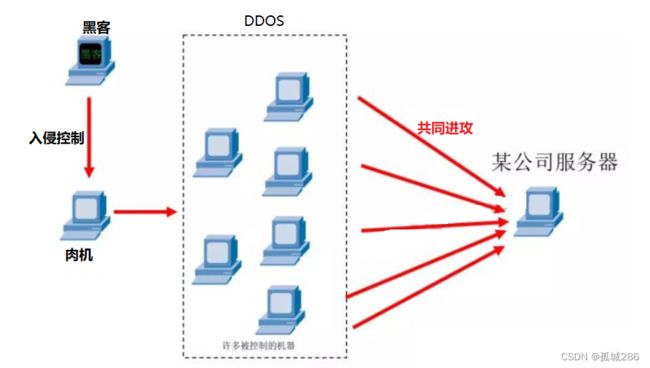

(1)DDOS攻击(分布式拒绝服务攻击):

- 是指处于不同位置的多个攻击者同时向一个或数个目标发动攻击,或者一个攻击者控制了位于不同位置的多台机器并利用这些机器对受害者同时实施攻击。由于攻击的发出点是分布在不同地方的,这类攻击称为分布式拒绝服务攻击,其中的攻击者可以有多个。

(33条消息) DDOS攻击原理介绍,可怕的DDos攻击_longlong6682的博客-CSDN博客_ddos攻击原理

(2)DOS攻击(拒绝服务式攻击):

- DoS是Denial of Service的简称,即拒绝服务,造成DoS的攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务。最常见的DoS攻击有计算机网络宽带攻击和连通性攻击。

- 列如,互联网上有一台web服务器,而服务器有并发连接数限制,与内存有关。内存越大,并发连接数越大。假设并发连接数为100万个,如果同时有300万个去访问web服务器,显而易见,服务器很可能就会被攻击,导致瘫痪。

- 某公司的服务器遭到黑客Dos攻击了,黑客自己的主机性能比服务器好几倍以上,在一定时间,发送大量的请求服务,导致服务器CPU、内存等情况升高,无法处理正常用户发送过来的请求服务,即拒绝服务正常用户的请求。

(33条消息) 常见的DoS攻击_echo_bright_的博客-CSDN博客_dos攻击

——————————————————————————————————————————————————————————

三、相关配置:

(1)控制层端口:

父接口:control-plane // 凡是去往CPU的流量都要经过这个接口

三个子接口:

- (1) host //控制三层流量且是抵达我这台设备的三层流量

- (2) transit //控制的是穿越我的三层流量

- (3) cef-exception //控制的是二层流量

(2)基于传输层端口进行过滤(去往CPU的传输层流量执行过滤)

①class-map —— 匹配流量

R1(config)#class-map type port-filter match-all aaa//写了一个基于端口过滤的名称为aaa的class-map策略||||【math-all如果条件全部满足才会执行②,math-any满足任意一个条件就会执行②】(默认(math-all),可以改成math any)

R1(config-cmap)#match port tcp 23 //匹配条件,telnet

R1(config-cmap)#match port tcp 443 //https

R1(config-cmap)#match port udp 520 //rip

R1(config-cmap)#match closed-ports //匹配出其他那些未开放的端口的流量

R1(config-cmap)#exit②policy-map —— 针对匹配的流量执行动作(在policy-map里面调用class-map)

R1(config)#policy-map type port-filter bbb

R1(config-pmap)#class aaa ///调用①中的策略

R1(config-pmap-c)#drop /// 执行丢弃行为 (也可以限速)

R1(config-pmap-c)#exit③service-policy —— 针对policy-map应用接口上

R1(config)#control-plane host //进入控制层面接口(父接口或子接口)

R1(config-cp-host)#service-policy type port-filter input bbb

R1(config-cp-host)#exit- input----------从外面想要进入到我CPU的方向

- output--------从CPU发出去的方向

注:

- 物理接口:接口下过滤(没有进入数据转发层)

- control plane接口 :进入了数据转发层,但是在控制层和数据转发层之间的门——control plane过滤;

- 两种接口过滤效果一样,只是过滤的地方不一样。

——————————————————————————————————————————————————————————

(3)利用ACL

①定义ACL:

access-list 100 per ospf host 1.1.1.1 host 2.2.2.2

access-list 100 per tcp any any eq 23②class-map——匹配流量用的

class-map aaa

match access-group 100//在class-map调用ACL

exit③policy-map——针对匹配的流量执行动作(在policy-map里面调用class-map)

policy-map bbb

class aaa

drop//凡是去往CPU的telnat报文、ospf报文都被丢弃了,到达不了CPU

exit

exit④service-policy——针对policy-map应用接口上

control-plane

serviece-policy input bbb

exit————————————————————————————————————————————————————————

四、实验案例:

要求:去往CPU的OSPF流量限速到128K,telnet流量限速到64K,PING流量限速到32K,其余流量限速到1M

![]()

(1 )匹配流量

R1(config)#ip access-list extended ospf

R1(config-ext-nacl)#permit ospf any any

R1(config-ext-nacl)#exit

R1(config)#ip access-list extended telnet

R1(config-ext-nacl)#permit tcp any any eq 23

R1(config-ext-nacl)#exit

R1(config)#ip access-list extended icmp

R1(config-ext-nacl)#permit icmp any any

R1(config-ext-nacl)#exit(2) 配置class-map调用各自的ACL

R1(config)#class-map n-ospf

R1(config-cmap)#match access-group name ospf

R1(config-cmap)#exit

R1(config)#class-map n-telnet

R1(config-cmap)#match access-group name telnet

R1(config-cmap)#exit

R1(config)#class-map n-icmp

R1(config-cmap)#match access-group name icmp

R1(config-cmap)#exit(3 )配置policy-map,调用class-map,执行限速动作

R1(config)#policy-map qos

R1(config-pmap)#class n-ospf

R1(config-pmap-c)#police 128000 conform-action transmit exceed-action drop //符合的穿越和转发,超过的丢弃

R1(config-pmap-c-police)#exit

R1(config-pmap-c)#exit

R1(config-pmap)#

R1(config-pmap)#class n-telnet

R1(config-pmap-c)#police 64000 conform-action transmit exceed-action drop

R1(config-pmap-c-police)#exit

R1(config-pmap-c)#exit

R1(config-pmap)#class n-icmp

R1(config-pmap-c)#police 32000 conform-action transmit exceed-action drop

R1(config-pmap-c-police)#exit

R1(config-pmap-c)#exit

R1(config-pmap)#class class-default//匹配哪些剩余的去往CPU流量

R1(config-pmap-c)#police 1000000 conform-action transmit exceed-action drop

R1(config-pmap-c-police)#exit

R1(config-pmap-c)#exit

R1(config-pmap)#exit

R1(config)#(4) 在接口调用policy-map

R1(config)#control-plane

R1(config-cp)#service-policy input qos

R1(config-cp)#exitint f0/0 //物理接口调用

service-policy input qos

exit(5)测试:

R1#ping 3.3.3.3 repeat 10 size 1210