sql注入

就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

如何防止:

1,php.ini中,设置magic_quotes_gpc = on,这个默认是off,如果它打开后将自动把用户提交对sql的查询进行转换。如果magic_quotes_gpc=Off,则使用addslashes()函数

2,htmlspecialchars(),将特殊字符转换为html,返回的是转换后的结果。详细参见(https://www.php.net/htmlspecialchars/)

参数1,string 类型,要转换的字符 参数2,转义方式 ,ENT_COMPAT、ENT_QUOTES、ENT_NOQUOTES 都没设置, 默认就是 ENT_COMPAT

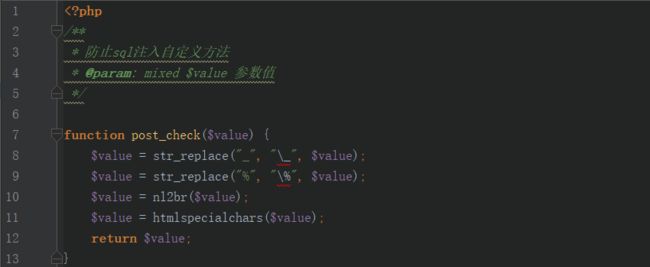

3,自定义方法

str_replace()函数,参数1是查找的字符,参数2是替换成的字符,参数3是原始字符串

nl2br()函数,在字符串中的每个新行(\n)之前插入 HTML 换行符(

或

)。

4,全局正则表达式匹配 preg_match_all()

XSS攻击

指web网页中被植入恶意的js代码

过滤js代码 通过htmlspecialchars()将特殊字符进行转义。

XSS防御的总体思路是:对输入(和URL参数)进行过滤,对输出进行编码。

也就是对提交的所有内容进行过滤,对url中的参数进行过滤,过滤掉会导致脚本执行的相关内容;然后对动态输出到页面的内容进行html编码,使脚本无法在浏览器中执行。虽然对输入过滤可以被绕过,但是也还是会拦截很大一部分的XSS攻击。

CSRF攻击

跨站点请求伪造,攻击者盗用了你的身份,以你的名义发送恶意请求,对服务器来说这个请求是完全合法的,却完成了攻击者的操作。

CSRF攻击攻击原理及过程如下:

1. 用户C打开浏览器,访问受信任网站A,输入用户名和密码请求登录网站A;

2.在用户信息通过验证后,网站A产生Cookie信息并返回给浏览器,此时用户登录网站A成功,可以正常发送请求到网站A;

3. 用户未退出网站A之前,在同一浏览器中,打开一个TAB页访问网站B;

4. 网站B接收到用户请求后,返回一些攻击性代码,并发出一个请求要求访问第三方站点A;

5. 浏览器在接收到这些攻击性代码后,根据网站B的请求,在用户不知情的情况下携带Cookie信息,向网站A发出请求。网站A并不知道该请求其实是由B发起的,所以会根据用户C的Cookie信息以C的权限处理该请求,导致来自网站B的恶意代码被执行。

防御:

1,验证HTTP请求中Referer字段值

在 HTTP 头中有一个字段叫 Referer,它记录了该 HTTP 请求的来源地址(一般就是当前页面的URL)。如果黑客要对目标网站实施 CSRF 攻击,他只能在他自己的网站构造请求,当用户通过黑客的网站发送请求到服务器时,该请求的 Referer 地址为攻击者的网站。服务器在接收请求时验证Referer的url地址是否来源自己的网站,如果是,请求就是合法的。

2,在请求地址中添加 token 并验证